Die Zukunft gestalten Ihr digitaler Vermögensplan mit Blockchain

Das Summen der Innovation ist kein fernes Flüstern mehr; es ist ein kraftvoller Akkord, der durch die Hallen der Finanzwelt hallt, angetrieben von einer revolutionären Technologie: der Blockchain. Wir stehen am Beginn einer neuen Ära, in der die Definition von Reichtum neu geschrieben wird – nicht in verstaubten Büchern oder hinter verschlossenen Vorstandsetagen, sondern in den transparenten, unveränderlichen Aufzeichnungen eines verteilten Ledgers. Es geht hier nicht nur um digitale Währungen, sondern um die Demokratisierung der Finanzen, die Stärkung des Einzelnen und den Anbruch von „Digitalem Reichtum durch Blockchain“.

Seit Generationen war Vermögensbildung oft eine sorgsam gehütete Festung, zugänglich nur wenigen Auserwählten mit etablierten Kontakten und beträchtlichem Kapital. Das traditionelle Finanzsystem, obwohl funktionsfähig, war von Intermediären, Gebühren und geografischen Beschränkungen geplagt. Man denke nur an die Schwierigkeiten bei internationalen Geldtransfers, die Intransparenz mancher Anlageprodukte oder die Eintrittsbarrieren für angehende Unternehmer auf der Suche nach Finanzierung. Die Blockchain-Technologie bringt diese Mechanismen grundlegend ins Wanken und bietet einen Paradigmenwechsel, der gleichermaßen tiefgreifend wie aufregend ist.

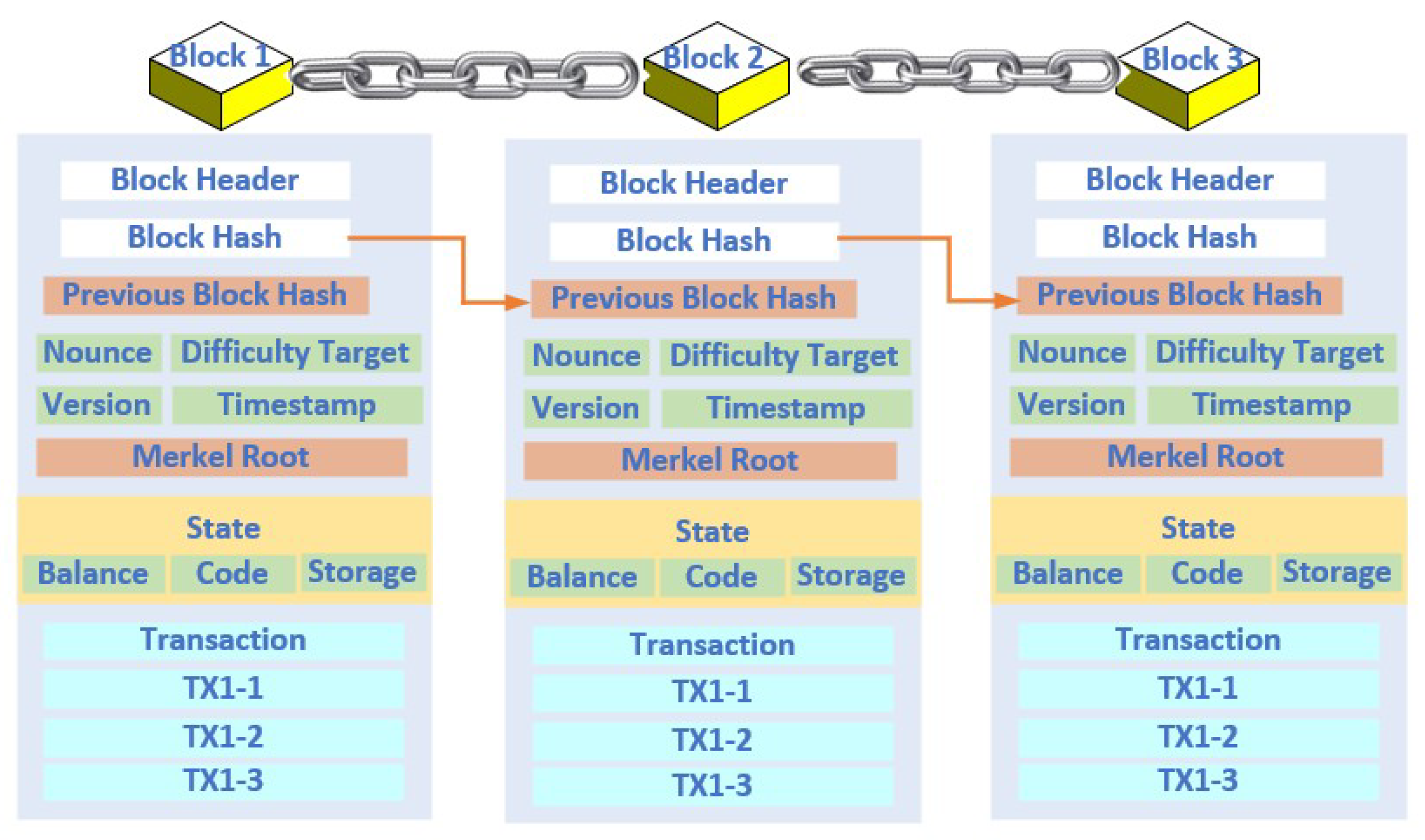

Im Kern ist die Blockchain ein dezentrales, verteiltes und unveränderliches Register. Stellen Sie sich ein gemeinsames digitales Notizbuch vor, in dem jede Transaktion von einem Netzwerk aus Computern erfasst und verifiziert wird, anstatt von einer einzelnen Instanz wie einer Bank. Sobald eine Transaktion hinzugefügt wurde, ist es praktisch unmöglich, sie zu ändern oder zu löschen. Dadurch entsteht ein Maß an Sicherheit und Transparenz, das zuvor unvorstellbar war. Dieser inhärente Vertrauensmechanismus bildet die Grundlage des gesamten Konzepts des digitalen Vermögens.

Die sichtbarste Manifestation dieser Entwicklung ist Kryptowährung. Bitcoin, der Ursprung dieser Revolution, war mehr als nur eine digitale Währung; er war der Beweis dafür, dass Werte unabhängig von Zentralbanken existieren und gehandelt werden können. Seitdem hat sich die Kryptolandschaft rasant entwickelt und Tausende digitaler Assets hervorgebracht, jedes mit seinem eigenen Zweck und Potenzial. Es handelt sich dabei nicht nur um Spekulationsinstrumente; sie stellen eine neue Klasse von Vermögenswerten dar, liquide und weltweit zugänglich. Der Besitz digitaler Assets kann bedeuten, Anteile an einem dezentralen Netzwerk zu halten, am Wachstum innovativer Projekte teilzuhaben oder sogar Zugang zu einzigartigen digitalen Erlebnissen zu erhalten.

Doch digitaler Reichtum über die Blockchain geht weit über Kryptowährungen hinaus. Die zugrundeliegende Technologie ebnet den Weg für Decentralized Finance (DeFi). Dabei handelt es sich um ein schnell wachsendes Ökosystem von Finanzanwendungen, die auf Blockchain-Netzwerken basieren und traditionelle Finanzdienstleistungen ohne Zwischenhändler nachbilden und verbessern sollen. Man denke an dezentrale Börsen, auf denen man digitale Vermögenswerte direkt mit anderen Nutzern handeln kann, an Peer-to-Peer-Kreditplattformen, die Banken umgehen, oder an Stablecoins, die an traditionelle Währungen gekoppelt sind und eine Brücke zwischen der alten und der neuen Finanzwelt schlagen. DeFi verspricht mehr Zugänglichkeit, niedrigere Gebühren und mehr Kontrolle über die eigenen Finanzanlagen. Für Menschen, die bisher von traditionellen Finanzdienstleistungen ausgeschlossen waren, kann DeFi ein Tor zur Teilhabe, zum Sparen und Investieren öffnen.

Bedenken Sie die Auswirkungen für Künstler und Kreative. Durch Non-Fungible Tokens (NFTs) revolutioniert die Blockchain den Besitz und Handel digitaler Kunst, Musik und Sammlerstücke. NFTs sind einzigartige digitale Eigentumszertifikate, die auf einer Blockchain gespeichert werden und die Authentizität und Seltenheit digitaler Objekte belegen. Dies ermöglicht es Kreativen, ihre Werke direkt zu monetarisieren, eine tiefere Verbindung zu ihrem Publikum aufzubauen und Tantiemen aus Weiterverkäufen zu behalten – ein radikaler Bruch mit bisherigen Modellen. Für Sammler bieten NFTs den Nachweis des Eigentums an digitalen Assets und eröffnen neue Wege für Investitionen und Wertsteigerung.

Das Konzept der „digitalen Immobilien“ gewinnt ebenfalls an Bedeutung. Mit dem wachsenden Erfolg virtueller Welten und des Metaverse wird der Besitz digitaler Grundstücke, Immobilien oder sogar virtueller Unternehmen in diesen Räumen zu einer greifbaren Form digitalen Vermögens. Diese Vermögenswerte können gekauft, verkauft und entwickelt werden und schaffen so wirtschaftliche Möglichkeiten innerhalb dieser digitalen Welten. Grundlage dafür sind die sicheren Eigentums- und Transaktionsfunktionen der Blockchain.

Darüber hinaus steht die Blockchain-Technologie kurz davor, die traditionelle Vermögensverwaltung grundlegend zu verändern. Stellen Sie sich vor, reale Vermögenswerte – Aktien, Anleihen, Immobilien, sogar geistiges Eigentum – würden in digitale Token auf einer Blockchain umgewandelt. Dieser Prozess, die sogenannte Tokenisierung, kann illiquide Vermögenswerte besser teilbar, übertragbar und zugänglich machen. Er kann die Handelskosten senken, die Liquidität erhöhen und Investitionsmöglichkeiten für einen breiteren Anlegerkreis eröffnen. So könnte beispielsweise der Besitz eines Anteils an einer hochwertigen Gewerbeimmobilie oder einem Kunstwerk so einfach werden wie der Kauf und das Halten eines digitalen Tokens.

Der Weg zu digitalem Vermögen über Blockchain ist nicht ohne Lernprozess. Das Verständnis der Technologie, der damit verbundenen Risiken und der vielfältigen Welt digitaler Vermögenswerte erfordert Sorgfalt und die Bereitschaft zum lebenslangen Lernen. Doch die potenziellen Vorteile – mehr finanzielle Unabhängigkeit, weltweiter Zugang und die Teilhabe an einer gerechteren finanziellen Zukunft – sind immens. Es geht darum, die eigene finanzielle Zukunft in einer Welt, die sich rasant digitalisiert, selbst in die Hand zu nehmen.

Diese technologische Revolution ist kein vorübergehender Trend, sondern ein grundlegender Wandel, der bereits jetzt unser Verständnis von Wert, Eigentum und Austausch verändert. Indem sie die Prinzipien der Blockchain nutzen und ihre vielfältigen Anwendungsmöglichkeiten erkunden, können Einzelpersonen beginnen, ihr eigenes digitales Vermögen aufzubauen und sich so eine wohlhabendere und selbstbestimmtere Zukunft zu sichern. Der Plan wird entworfen, und die Werkzeuge stehen uns zur Verfügung. Die Frage ist nicht mehr, ob digitaler Wohlstand kommt, sondern vielmehr, wie Sie an seiner Entstehung teilhaben werden.

Der Weg zum digitalen Vermögen durch Blockchain ist eine vielschichtige Entdeckungsreise, die weit über die anfängliche Begeisterung für Kryptowährungen hinausgeht und ein riesiges, sich ständig weiterentwickelndes Innovationsökosystem umfasst. Es geht darum, die zugrundeliegenden Mechanismen zu verstehen, die diesen digitalen Vermögenswerten ihren Wert und ihre Sicherheit verleihen, und wie diese Prinzipien auf eine Vielzahl von Finanz- und Wirtschaftsaktivitäten angewendet werden können. Je tiefer wir in diese Materie eintauchen, desto greifbarer und – ich wage es zu sagen – berauschender wird das Potenzial für Einzelpersonen, ihre finanzielle Zukunft selbst zu gestalten.

Dezentrale Finanzen, oder DeFi, sind wohl die bedeutendste Entwicklung in dieser digitalen Vermögensrevolution. Stellen Sie sich ein Finanzsystem vor, das von Grund auf auf Blockchain-Technologie basiert und offen, erlaubnisfrei und für jeden mit Internetanschluss zugänglich ist. Das ist keine ferne Utopie, sondern eine sich rasant entwickelnde Realität. DeFi-Protokolle bieten eine Reihe von Dienstleistungen an, für die traditionell Banken oder andere Finanzintermediäre benötigt werden. Beispielsweise ermöglichen dezentrale Börsen (DEXs) Nutzern den direkten Handel mit Kryptowährungen aus ihren Wallets heraus. Dadurch entfällt die Notwendigkeit einer zentralen Börse zur Verwahrung ihrer Guthaben. Dies reduziert das Kontrahentenrisiko erheblich und gibt Nutzern die volle Kontrolle über ihre Vermögenswerte.

Auch die Kreditvergabe und -aufnahme werden neu gedacht. DeFi-Plattformen ermöglichen Peer-to-Peer-Kredite, bei denen Privatpersonen ihre digitalen Vermögenswerte verleihen und Zinsen verdienen oder durch die Hinterlegung von Sicherheiten Vermögenswerte leihen können – ganz ohne Beteiligung traditioneller Banken. Die Zinssätze werden häufig algorithmisch ermittelt, was für mehr Transparenz und potenziell höhere Renditen für Kreditgeber sowie flexiblere Optionen für Kreditnehmer sorgt. Dies demokratisiert den Zugang zu Kapital, insbesondere für diejenigen, die von konventionellen Finanzinstituten möglicherweise nicht ausreichend bedient werden. Darüber hinaus ermöglichen die Konzepte des „Yield Farming“ und „Liquidity Mining“ innerhalb von DeFi den Nutzern, Belohnungen zu verdienen, indem sie dezentralen Börsen oder Protokollen Liquidität bereitstellen und so aktiv am Wachstum des Ökosystems teilnehmen.

Der Einfluss der Blockchain auf traditionelle Vermögenswerte birgt ein enormes Transformationspotenzial. Die Tokenisierung, also die Umwandlung von Eigentumsrechten an einem Vermögenswert in einen digitalen Token auf der Blockchain, wird immense Wertschöpfungsmöglichkeiten eröffnen. Nehmen wir Immobilien als Beispiel: Die Tokenisierung einer Immobilie ermöglicht Bruchteilseigentum, sodass mehrere Investoren Anteile an einem wertvollen Vermögenswert besitzen können. Dies senkt die Einstiegshürde für Immobilieninvestitionen und macht sie einem deutlich breiteren Publikum zugänglich. Auch illiquide Vermögenswerte wie Kunstwerke, Oldtimer oder geistiges Eigentum lassen sich tokenisieren, wodurch neue Märkte und Investitionsmöglichkeiten entstehen. Diese digitalen Token können anschließend auf Sekundärmärkten gehandelt werden, was die Liquidität und das Wertsteigerungspotenzial erhöht. Dieser Prozess verbessert zudem die Transparenz: Eigentumsnachweise sind unveränderlich und auf der Blockchain leicht überprüfbar, was Streitigkeiten reduziert und Transaktionen vereinfacht.

Die Einführung von Stablecoins hat maßgeblich dazu beigetragen, die Kluft zwischen traditionellen Fiatwährungen und der volatilen Welt der Kryptowährungen zu überbrücken. Stablecoins sind digitale Vermögenswerte, die einen stabilen Wert gewährleisten sollen und häufig an eine bestimmte Fiatwährung wie den US-Dollar gekoppelt sind. Diese Stabilität macht sie ideal für alltägliche Transaktionen, Geldüberweisungen und als Wertspeicher innerhalb des Krypto-Ökosystems. Sie bieten die Geschwindigkeit und Effizienz von Blockchain-Transaktionen und mindern gleichzeitig die mit anderen Kryptowährungen verbundene Preisvolatilität. Dadurch sind sie ein praktischeres Instrument zum Aufbau digitalen Vermögens und zur Erleichterung des Handels.

Für Einzelpersonen und Gemeinschaften bietet die Blockchain-Technologie beispiellose Möglichkeiten zur finanziellen Inklusion und Stärkung der Bevölkerung. In Regionen, in denen die traditionelle Bankeninfrastruktur unterentwickelt oder nicht zugänglich ist, können Blockchain-basierte Lösungen den Zugang zu Finanzdienstleistungen ermöglichen und es den Menschen erlauben, zu sparen, Geld zu überweisen und an der globalen Wirtschaft teilzuhaben. Digitale Geldbörsen, basierend auf der Blockchain-Technologie, entwickeln sich zu mobilen Finanzzentren und ermöglichen reibungslose grenzüberschreitende Transaktionen ohne die oft hohen Gebühren und Verzögerungen herkömmlicher internationaler Geldtransfers. Dies kann insbesondere für Wanderarbeiter, die Geld in ihre Heimatländer überweisen, oder für kleine Unternehmen im internationalen Handel einen entscheidenden Unterschied machen.

Darüber hinaus können die Transparenz und Unveränderlichkeit der Blockchain das Vertrauen und die Verantwortlichkeit im Finanzwesen stärken. Smart Contracts, also selbstausführende Verträge, deren Bedingungen direkt im Code verankert sind, automatisieren Prozesse und gewährleisten die exakte Umsetzung von Vereinbarungen ohne die Notwendigkeit von Vermittlern. Dies kann Betrug reduzieren, Geschäftsabläufe optimieren und das Vertrauen in digitale Transaktionen stärken. Stellen Sie sich eine Welt vor, in der Lieferketten vollständig nachvollziehbar sind, Lizenzgebühren für kreative Werke automatisch ausgezahlt werden oder Versicherungsansprüche anhand vordefinierter Kriterien sofort bearbeitet werden.

Die Zukunft des digitalen Vermögens auf Basis der Blockchain ist kein statisches Bild, sondern ein dynamisches, sich ständig weiterentwickelndes Feld. Sie erfordert proaktives Lernen und Anpassen. Es ist unerlässlich, sich über neue Entwicklungen auf dem Laufenden zu halten, die Risiken und Chancen verschiedener digitaler Assets und DeFi-Protokolle zu verstehen und solide digitale Sicherheitsmaßnahmen zu praktizieren. Es geht darum, eine Haltung des kontinuierlichen Lernens und Experimentierens zu verinnerlichen.

Letztendlich ist „Digitales Vermögen via Blockchain“ mehr als nur ein einprägsamer Slogan; es steht für eine grundlegende Neuausrichtung unseres Verständnisses von Vermögen, dessen Schaffung und Verwaltung im 21. Jahrhundert. Es geht darum, sich von zentralisierter Kontrolle hin zu einer dezentraleren, transparenteren und auf den Einzelnen ausgerichteten finanziellen Zukunft zu bewegen. Es ist eine Einladung, an einer Innovation teilzuhaben, die das Potenzial hat, wirtschaftliche Chancen neu zu definieren und Menschen weltweit zu stärken. Die digitale Welt ist riesig, und die Möglichkeiten zum Aufbau Ihres digitalen Vermögens entfalten sich in atemberaubendem Tempo. Jetzt ist der richtige Zeitpunkt, sich zu engagieren, Neues zu entdecken und vielleicht sogar eine Vorreiterrolle einzunehmen.

In der sich ständig weiterentwickelnden Technologielandschaft hat der Aufstieg dezentraler Peer-to-Peer-Netzwerke (DePIN) neue Horizonte für Innovation, Effizienz und Vertrauen eröffnet. Diese Netzwerke basieren maßgeblich auf verteilten Hardwaregeräten, die miteinander verbunden sind, um Dienste von der Energiespeicherung bis hin zur Internetanbindung bereitzustellen. Doch mit großer Innovation gehen auch große Risiken einher, insbesondere im Bereich der Sicherheit. Dieser erste Teil unseres Artikels untersucht die entscheidende Rolle von Sicherheitsaudits beim Schutz von DePIN-Hardware vor Angriffen auf Netzwerkebene.

DePIN-Hardware verstehen

DePIN-Netzwerke bestehen aus einer Vielzahl von Hardwaregeräten, die über verschiedene Standorte verteilt und miteinander verbunden sind, um dezentrale Dienste bereitzustellen. Diese Geräte, wie sie beispielsweise in Netzen für erneuerbare Energien oder in Anwendungen des Internets der Dinge (IoT) eingesetzt werden, arbeiten autonom und kommunizieren miteinander, um die Netzwerkstabilität zu gewährleisten.

Die Bedrohungslandschaft

Die dezentrale Struktur von DePIN-Netzwerken birgt naturgemäß Schwachstellen, die von Angreifern ausgenutzt werden können. Angriffe auf Netzwerkebene können die Integrität, Verfügbarkeit und Vertraulichkeit des Netzwerks gefährden und schwerwiegende Folgen wie Datenlecks, Dienstausfälle und finanzielle Verluste nach sich ziehen. Das Verständnis der Bedrohungslandschaft ist der erste Schritt zum Schutz dieser Netzwerke.

Die Bedeutung von Sicherheitsaudits

Sicherheitsaudits spielen eine unverzichtbare Rolle beim Schutz von DePIN-Hardware vor Netzwerkangriffen. Diese Audits umfassen eine systematische Untersuchung der Hardware und der zugrunde liegenden Software, um potenzielle Schwachstellen zu identifizieren und zu beheben. Durch die proaktive Behebung dieser Schwachstellen können Unternehmen das Risiko erfolgreicher Cyberangriffe deutlich reduzieren.

Hauptziele von Sicherheitsaudits

Schwachstellenanalyse: Identifizierung und Katalogisierung potenzieller Schwachstellen in den Hardware- und Softwarekomponenten. Dies umfasst die Bewertung von Schwachstellen, die von Hackern ausgenutzt werden könnten.

Risikoanalyse: Bewerten Sie die potenziellen Auswirkungen der identifizierten Schwachstellen. Dies beinhaltet das Verständnis der Wahrscheinlichkeit einer Ausnutzung und der potenziellen Folgen.

Konformität und Standards: Stellen Sie sicher, dass die Hardware und ihr Betrieb den Branchenstandards und regulatorischen Anforderungen entsprechen. Dies umfasst die Einhaltung von Cybersicherheitsrahmenwerken wie ISO/IEC 27001 und dem NIST Cybersecurity Framework.

Leistungsoptimierung: Verbesserung der Gesamtleistung und des Sicherheitsniveaus der Hardware durch bewährte Verfahren und Empfehlungen.

Methoden zur Durchführung von Sicherheitsaudits

Effektive Sicherheitsprüfungen für DePIN-Hardware erfordern ein strukturiertes und gründliches Vorgehen. Im Folgenden werden die wichtigsten Methoden zur Durchführung dieser Prüfungen beschrieben:

1. Statische Analyse

Die statische Analyse untersucht den Hardware- und Software-Quellcode, ohne ihn auszuführen. Diese Methode hilft, Schwachstellen wie Pufferüberläufe, Code-Injection und unzureichende Authentifizierungsmechanismen zu identifizieren. Tools wie der statische Anwendungssicherheitstest (SAST) werden häufig in diesem Prozess eingesetzt.

2. Dynamische Analyse

Die dynamische Analyse beinhaltet die Überwachung der Hardware und Software in Echtzeit während des Betriebs. Diese Methode liefert Erkenntnisse darüber, wie Schwachstellen in realen Nutzungsszenarien ausgenutzt werden könnten. Dynamische Anwendungssicherheitstests (DAST) spielen in dieser Phase eine entscheidende Rolle.

3. Penetrationstest

Penetrationstests, oft auch „Pen-Tests“ genannt, simulieren Cyberangriffe auf Hardware und Netzwerk, um potenzielle Schwachstellen zu identifizieren. Diese Methode hilft, Sicherheitslücken aufzudecken, die von Angreifern ausgenutzt werden könnten.

4. Code-Überprüfung

Bei einer Code-Überprüfung wird der Quellcode von Sicherheitsexperten detailliert untersucht, um potenzielle Sicherheitslücken zu identifizieren. Dieser Prozess kann manuell oder automatisiert erfolgen und konzentriert sich auf die Erkennung von Schwachstellen, Programmierfehlern und unsicheren Konfigurationen.

5. Bedrohungsmodellierung

Die Bedrohungsmodellierung ist ein proaktiver Ansatz zur Identifizierung und Minderung potenzieller Bedrohungen. Dabei wird ein Modell des Systems erstellt, um zu verstehen, wie Angreifer dessen Schwachstellen ausnutzen könnten. Techniken wie STRIDE (Spoofing, Tampering, Repudiation, Information Disclosure, Denial of Service, Elevation of Privilege) werden in dieser Phase häufig eingesetzt.

Bewährte Verfahren für Sicherheitsaudits

Um umfassende Sicherheitsaudits zu gewährleisten, ist es entscheidend, bewährte Verfahren zu befolgen, die verschiedene Aspekte des Auditprozesses umfassen:

1. Regelmäßige Prüfungen

Führen Sie regelmäßig Sicherheitsüberprüfungen durch, um mit der sich ständig verändernden Bedrohungslandschaft Schritt zu halten. Regelmäßige Überprüfungen helfen dabei, neue Schwachstellen frühzeitig zu erkennen und zu beheben.

2. Zusammenarbeit

Arbeiten Sie mit einem vielfältigen Team von Sicherheitsexperten zusammen, darunter ethische Hacker, Cybersicherheitsexperten und Fachexperten. Die breite Expertise gewährleistet eine gründliche und umfassende Bewertung.

3. Kontinuierliche Verbesserung

Implementieren Sie ein Rahmenwerk zur kontinuierlichen Verbesserung von Sicherheitsaudits. Dies beinhaltet die regelmäßige Aktualisierung von Sicherheitsprotokollen, -tools und -techniken auf Grundlage der neuesten Entwicklungen im Bereich der Cybersicherheit.

4. Planung der Reaktion auf Zwischenfälle

Entwickeln Sie einen umfassenden Notfallplan, um auf Sicherheitslücken zu reagieren, die trotz präventiver Maßnahmen auftreten können. Dieser Plan sollte die Schritte zur Erkennung, Reaktion und Behebung von Sicherheitsvorfällen detailliert beschreiben.

5. Benutzerschulung

Schulen Sie Nutzer und Stakeholder in Bezug auf bewährte Sicherheitspraktiken und die Bedeutung der Aufrechterhaltung der Sicherheit. Eine gut informierte Nutzerbasis kann eine entscheidende Rolle bei der Prävention und Minderung von Sicherheitsvorfällen spielen.

Aufbauend auf den grundlegenden Aspekten von Sicherheitsaudits für DePIN-Hardware, befasst sich dieser zweite Teil mit fortgeschrittenen Methoden und Fallstudien aus der Praxis, die effektive Strategien zur Verhinderung von Hacks auf Netzwerkebene veranschaulichen.

Fortgeschrittene Methoden

1. Maschinelles Lernen zur Anomalieerkennung

Maschinelles Lernen (ML) hat sich als leistungsstarkes Werkzeug in der Cybersicherheit etabliert, insbesondere zur Erkennung von Anomalien, die auf einen Sicherheitsverstoß hindeuten können. Durch das Training von ML-Modellen mit normalem Netzwerkverkehr können diese Abweichungen identifizieren, die potenzielle Bedrohungen signalisieren. Im Kontext von DePIN-Hardware kann ML Muster in der Gerätekommunikation analysieren, um ungewöhnliche Aktivitäten zu erkennen, die auf einen Angriff hindeuten könnten.

2. Blockchain für Sicherheit

Die Blockchain-Technologie bietet ein dezentrales und manipulationssicheres Register, das die Sicherheit von DePIN-Netzwerken deutlich erhöht. Durch die Nutzung der Blockchain lassen sich Datentransaktionen und Gerätekommunikation sicher protokollieren, wodurch es Angreifern erschwert wird, Informationen zu verändern oder zu verfälschen. Die inhärenten Sicherheitsmerkmale der Blockchain, wie kryptografische Hash- und Konsensmechanismen, bieten zusätzlichen Schutz vor Angriffen auf Netzwerkebene.

3. Zero-Trust-Architektur

Das Zero-Trust-Sicherheitsmodell basiert auf dem Prinzip „Vertrauen ist gut, Kontrolle ist besser“. Dieser Ansatz gewährleistet, dass jede Zugriffsanfrage unabhängig von ihrer Herkunft authentifiziert und autorisiert wird. Im Kontext von DePIN-Hardware kann eine Zero-Trust-Architektur dazu beitragen, unberechtigten Zugriff zu verhindern und das Risiko lateraler Bewegungen im Netzwerk zu minimieren. Dieses Modell überprüft kontinuierlich die Identität und Integrität von Geräten und Benutzern und reduziert so die Angriffsfläche.

Fallstudien

1. Solarenergienetze

Ein führender Solarenergieanbieter führte umfassende Sicherheitsaudits für sein dezentrales Solaranlagennetz durch. Durch regelmäßige statische und dynamische Analysen, Penetrationstests und Code-Reviews identifizierte der Anbieter Schwachstellen in den von den Solarmodulen verwendeten Kommunikationsprotokollen. Die Implementierung von Blockchain-basierten Sicherheitsmaßnahmen gewährleistete sichere und manipulationssichere Datentransaktionen zwischen den Geräten und verhinderte so Netzwerkangriffe, die die Energieverteilung gefährden könnten.

2. IoT-Gesundheitsgeräte

Ein Gesundheitsdienstleister nutzte ein Netzwerk von IoT-Geräten zur Fernüberwachung von Patienten. Um dieses Netzwerk abzusichern, setzte er maschinelles Lernen zur Anomalieerkennung ein, um die Gerätekommunikation auf ungewöhnliche Muster zu überwachen. Zusätzlich implementierte er eine Zero-Trust-Architektur, um sicherzustellen, dass alle Zugriffsanfragen streng authentifiziert und autorisiert wurden. Diese Maßnahmen ermöglichten es ihm, potenzielle Sicherheitslücken in Echtzeit zu erkennen und darauf zu reagieren, Patientendaten zu schützen und eine ununterbrochene Gesundheitsversorgung zu gewährleisten.

Zukunftstrends bei Sicherheitsaudits

1. Quantenresistente Kryptographie

Mit den Fortschritten im Quantencomputing könnten traditionelle kryptografische Verfahren angreifbar werden. Quantenresistente Kryptografie zielt darauf ab, kryptografische Algorithmen zu entwickeln, die der Rechenleistung von Quantencomputern standhalten. Für DePIN-Hardware ist die Implementierung quantenresistenter Algorithmen entscheidend, um langfristige Sicherheit vor zukünftigen Bedrohungen zu gewährleisten.

2. Automatisierte Sicherheitsaudits

Die zunehmende Komplexität von DePIN-Netzwerken erfordert den Einsatz automatisierter Sicherheitsaudit-Tools. Diese Tools ermöglichen umfassende Schwachstellenanalysen, Penetrationstests und Echtzeitüberwachung mit minimalem menschlichen Eingriff. Die Automatisierung steigert nicht nur die Effizienz von Sicherheitsaudits, sondern gewährleistet auch ein kontinuierliches und proaktives Sicherheitsmanagement.

3. Kollaborative Sicherheitsökosysteme

Die Zukunft von Sicherheitsaudits liegt in kollaborativen Ökosystemen, in denen verschiedene Akteure – darunter Hardwarehersteller, Netzwerkbetreiber und Cybersicherheitsunternehmen – zusammenarbeiten, um Bedrohungsinformationen und Best Practices auszutauschen. Dieser kollaborative Ansatz fördert ein widerstandsfähigeres und sichereres DePIN-Netzwerk durch die Nutzung kollektiver Expertise und Ressourcen.

Abschluss

Sicherheitsaudits sind unerlässlich, um DePIN-Hardware vor Netzwerkangriffen zu schützen. Durch den Einsatz fortschrittlicher Methoden wie maschinellem Lernen, Blockchain und Zero-Trust-Architektur sowie durch die Analyse realer Fallstudien können Unternehmen ihre Netzwerke gegen sich ständig weiterentwickelnde Cyberbedrohungen stärken. Die Integration zukünftiger Trends wie quantenresistenter Kryptografie und kollaborativer Sicherheitsökosysteme wird die Sicherheit und Resilienz von DePIN-Netzwerken weiter verbessern und so eine sichere und vertrauenswürdige Zukunft gewährleisten.

Navigieren durch die digitale Identität im Zuge der Marktkorrektur 2026 in volatilen Märkten

Blockchain-Gewinnpotenzial Die digitale Goldgräberzeit meistern