ZK P2P Edge Win Surge – Revolutionierung der Zukunft dezentraler Netzwerke

ZK P2P Edge Win Surge: Wegbereiter für die Zukunft dezentraler Netzwerke

In der sich ständig wandelnden Technologielandschaft, in der Innovationen immer wieder Grenzen neu definieren, erweist sich ZK P2P Edge Win Surge als bahnbrechende Weiterentwicklung. Dieses wegweisende Konzept ist nicht einfach nur eine weitere Ergänzung im Bereich der dezentralen Netzwerke, sondern ein transformativer Sprung, der unser Verständnis der Blockchain-Technologie grundlegend verändern wird. Begeben wir uns auf eine Reise, um die Feinheiten dieser revolutionären Technologie zu entdecken und ihr Potenzial zu verstehen.

Vorstellung des Konzepts: ZK P2P Edge Win Surge

ZK P2P Edge Win Surge nutzt im Kern die Prinzipien von Zero-Knowledge-Proofs (ZKPs) innerhalb eines Peer-to-Peer-Frameworks (P2P), um ein dezentrales Netzwerk zu schaffen, das effizienter, sicherer und skalierbarer ist. Im Gegensatz zu traditionellen Blockchain-Modellen, die häufig unter Skalierungsproblemen leiden, verlagert ZK P2P Edge Win Surge Rechenleistung und Speicher näher an den Netzwerkrand, wodurch Latenz und Bandbreitenverbrauch deutlich reduziert werden.

Die Macht von Zero-Knowledge-Beweisen

Zero-Knowledge-Beweise sind kryptografische Protokolle, die es einer Partei ermöglichen, einer anderen die Wahrheit einer Aussage zu beweisen, ohne dabei weitere Informationen preiszugeben. Dieses Konzept ist revolutionär, da es datenschutzkonforme Transaktionen und Interaktionen ermöglicht, die für die Wahrung der Vertraulichkeit von Nutzerdaten in dezentralen Netzwerken unerlässlich sind.

Stellen Sie sich eine Welt vor, in der Ihre Finanztransaktionen privat bleiben, deren Abschluss aber dennoch nachweisbar ist. ZK P2P Edge Win Surge nutzt diese Möglichkeit, um sicherzustellen, dass die Transaktionsdetails zwar geschützt sind, das Netzwerk aber dennoch deren Legitimität überprüfen kann. So entsteht eine vertrauenswürdige Umgebung, ohne die Privatsphäre zu beeinträchtigen.

Peer-to-Peer-Dynamik: Konnektivität neu definiert

Der P2P-Aspekt von ZK P2P Edge Win Surge ist der eigentliche Clou. Durch die Dezentralisierung des Netzwerks wird die Abhängigkeit von zentralen Servern reduziert, wodurch es ausfallsicher wird. Jeder Knoten im Netzwerk fungiert sowohl als Client als auch als Server und teilt und tauscht Informationen direkt mit anderen Knoten aus.

Dieses direkte Kommunikationsmodell erhöht nicht nur die Robustheit des Netzwerks, sondern ermöglicht auch eine effizientere Datenverarbeitung. Im Wesentlichen demokratisiert ZK P2P Edge Win Surge das Netzwerk, indem es jedem Teilnehmer die Möglichkeit gibt, beizutragen und davon zu profitieren, und so ein inklusiveres und gerechteres Ökosystem fördert.

Edge Computing: Der Effizienzmotor

Eine der herausragenden Eigenschaften von ZK P2P Edge Win Surge ist die Nutzung von Edge Computing. Durch die Verarbeitung und Speicherung von Daten näher am Ursprung verkürzt das Netzwerk die Übertragungswege, was zu schnelleren Transaktionszeiten und geringerem Energieverbrauch führt. Dies ist besonders vorteilhaft in Umgebungen mit begrenzter oder hoher Bandbreite, da so die Agilität und Reaktionsfähigkeit des Netzwerks gewährleistet wird.

Edge Computing erhöht zudem die Sicherheit, indem es die Angriffsfläche minimiert. Wenn die Datenverarbeitung am Netzwerkrand erfolgt, müssen sensible Informationen nicht das gesamte Netzwerk durchlaufen, wodurch das Risiko von Offenlegung und potenziellen Sicherheitslücken reduziert wird.

Skalierbarkeit: Barrieren überwinden

Skalierbarkeit stellt seit langem eine Herausforderung für traditionelle Blockchain-Netzwerke dar und führt häufig zu Überlastung und hohen Transaktionsgebühren. ZK P2P Edge Win Surge begegnet diesem Problem direkt, indem es die Rechenlast im Netzwerk verteilt. Durch die Nutzung von ZKPs können mehr Transaktionen gleichzeitig verarbeitet werden, ohne Kompromisse bei Geschwindigkeit oder Sicherheit einzugehen.

Diese Skalierbarkeit wird durch einen dezentralen Ansatz erreicht, bei dem die Knoten ihre Rechenleistung dynamisch an den Netzwerkbedarf anpassen können. Dadurch ist ZK P2P Edge Win Surge bestens gerüstet, eine große Anzahl von Nutzern und Transaktionen zu unterstützen und somit eine zukunftsfähige Lösung für aktuelle und zukünftige Anforderungen zu bieten.

Sicherheit und Privatsphäre: Eine doppelte Festung

Sicherheit und Datenschutz haben in jedem dezentralen Netzwerk höchste Priorität, und ZK P2P Edge Win Surge zeichnet sich in beiden Bereichen durch seine herausragende Leistung aus. Der Einsatz von ZKPs gewährleistet die Vertraulichkeit sensibler Informationen, während das P2P-Framework ein verteiltes Sicherheitsmodell bietet, das von Natur aus widerstandsfähiger gegen Angriffe ist.

Die in ZK P2P Edge Win Surge verwendeten kryptografischen Beweise sind so konzipiert, dass sie rechnerisch nicht gefälscht werden können und somit eine robuste Sicherheitsebene bieten. Dadurch wird sichergestellt, dass das Netzwerk verschiedenen Angriffsvektoren, einschließlich 51%-Angriffen und Datenlecks, standhält und somit die Integrität des Netzwerks und seiner Nutzer geschützt ist.

Anwendungen und Potenzial in der Praxis

Die potenziellen Anwendungsbereiche von ZK P2P Edge Win Surge sind vielfältig. Von Finanzwesen und Lieferkettenmanagement über Gesundheitswesen bis hin zur digitalen Identitätsprüfung bietet diese Technologie eine vielseitige Lösung, die sich an spezifische Bedürfnisse anpassen lässt.

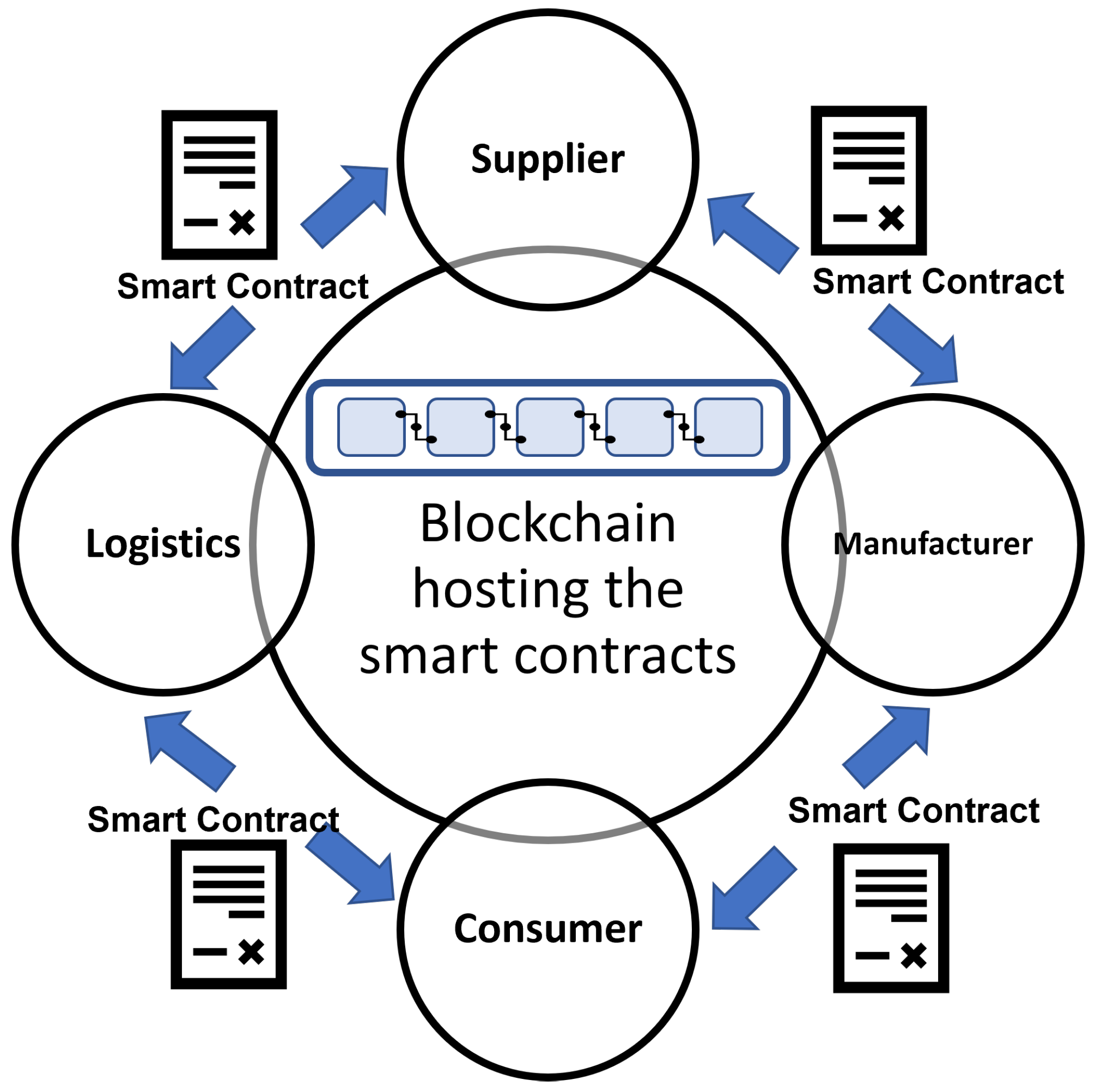

Im Finanzwesen beispielsweise ermöglicht ZK P2P Edge Win Surge sichere und private Transaktionen und ist damit eine ideale Lösung für dezentrale Finanzplattformen (DeFi). Im Lieferkettenmanagement bietet es transparente und unveränderliche Datensätze und schützt gleichzeitig sensible Daten. Für digitale Identitäten ermöglicht es sichere und private Verifizierungsprozesse, die die Privatsphäre der Nutzer gewährleisten und gleichzeitig die Verantwortlichkeit sicherstellen.

Fazit: Der Anbruch einer neuen Ära

ZK P2P Edge Win Surge ist ein technologischer Vorreiter und verspricht, die Interaktion mit dezentralen Netzwerken grundlegend zu verändern. Durch die Kombination von Zero-Knowledge-Proofs mit einem Peer-to-Peer-Framework und Edge-Computing bietet es eine Lösung, die nicht nur effizient und skalierbar, sondern auch sicher und datenschutzkonform ist.

Am Beginn dieser neuen Ära ist das Potenzial von ZK P2P Edge Win Surge, diverse Branchen zu transformieren und das Nutzererlebnis in dezentralen Netzwerken deutlich zu verbessern, immens. Es ist eine spannende Zeit für alle, die das volle Potenzial dieser bahnbrechenden Technologie entdecken und nutzen möchten.

ZK P2P Edge Win Surge: Die Zukunft dezentraler Netzwerke gestalten

Im vorherigen Abschnitt haben wir die Kernprinzipien und das transformative Potenzial von ZK P2P Edge Win Surge näher betrachtet. Nun wollen wir uns eingehender mit den technischen Details und den praktischen Anwendungen befassen und untersuchen, wie diese revolutionäre Technologie die Zukunft dezentraler Netzwerke prägen wird.

Technische Feinheiten: Die Wissenschaft hinter ZK P2P Edge Win Surge

Die Mechanik von Zero-Knowledge-Beweisen

Das Herzstück von ZK P2P Edge Win Surge sind Zero-Knowledge-Beweise, die das Rückgrat seiner datenschutzwahrenden Funktionen bilden. Diese kryptografischen Beweise ermöglichen es einer Partei, einer anderen die Wahrheit einer Aussage zu beweisen, ohne weitere Informationen preiszugeben. Dies wird durch komplexe mathematische Protokolle erreicht, die das Wissen des Beweisers sichern, ohne das tatsächliche Wissen offenzulegen.

Nehmen wir beispielsweise an, ein Nutzer möchte nachweisen, dass er über eine bestimmte Menge Kryptowährung verfügt, ohne den genauen Betrag preiszugeben. Er kann einen Nachweis generieren, der den Besitz der Gelder belegt, ohne den Kontostand offenzulegen. Dies ist möglich, da der Nachweis die Richtigkeit der Aussage durch eine Reihe mathematischer Operationen verifiziert, die von jedem im Netzwerk überprüft werden können, ohne dass die zugrundeliegenden Details bekannt sein müssen.

Dynamik von Peer-to-Peer-Netzwerken

Der P2P-Aspekt von ZK P2P Edge Win Surge unterscheidet es grundlegend von traditionellen Blockchain-Modellen. In einem P2P-Netzwerk fungiert jeder Knoten sowohl als Client als auch als Server und ermöglicht so die direkte Kommunikation und den Datenaustausch. Diese dezentrale Struktur macht eine zentrale Instanz überflüssig und erhöht dadurch die Widerstandsfähigkeit des Netzwerks sowie seine Unempfindlichkeit gegenüber zentralisierten Angriffen.

Die Knoten im Netzwerk kommunizieren direkt miteinander und tauschen Daten in Echtzeit aus und validieren sie. Dieses direkte Kommunikationsmodell steigert nicht nur die Effizienz des Netzwerks, sondern gewährleistet auch eine schnelle und präzise Informationsverbreitung. Zudem ermöglicht es eine gerechtere Ressourcenverteilung, da jeder Knoten gleichermaßen zum Netzwerkbetrieb beiträgt und davon profitiert.

Edge Computing und Dateneffizienz

Edge Computing spielt eine entscheidende Rolle für die Effizienz und Skalierbarkeit von ZK P2P Edge Win Surge. Durch die Verarbeitung und Speicherung von Daten näher am Ursprung reduziert Edge Computing die Datenmenge, die über das Netzwerk übertragen werden muss, erheblich. Dies führt zu schnelleren Transaktionszeiten, geringerer Latenz und reduziertem Energieverbrauch.

In einer Anwendung für das Lieferkettenmanagement können Edge-Knoten beispielsweise Daten von IoT-Geräten direkt an der Quelle, etwa in Lagern oder Produktionsstätten, verarbeiten und verifizieren. Dadurch wird sichergestellt, dass die Daten in Echtzeit verarbeitet werden und präzise sowie aktuelle Informationen ohne aufwendige Datenübertragung bereitgestellt werden.

Anwendungsbeispiele aus der Praxis: Transformation von Branchen

Dezentrale Finanzen (DeFi)

Im Bereich der dezentralen Finanzen (DeFi) bietet ZK P2P Edge Win Surge eine robuste Lösung für sichere und private Transaktionen. Traditionelle DeFi-Plattformen kämpfen oft mit Skalierbarkeitsproblemen und hohen Transaktionsgebühren, doch ZK P2P Edge Win Surge begegnet diesen Herausforderungen durch verteilte Rechenlast und effiziente Datenverarbeitung.

DeFi-Anwendungen können ZK P2P Edge Win Surge nutzen, um sichere Plattformen für Kreditvergabe, -aufnahme und -handel ohne Zwischenhändler zu ermöglichen. Dies senkt nicht nur die Kosten, sondern verbessert auch die Privatsphäre und Sicherheit von Finanztransaktionen und macht DeFi zugänglicher und benutzerfreundlicher.

Lieferkettenmanagement

Das Lieferkettenmanagement ist ein weiterer Bereich, in dem ZK P2P Edge Win Surge einen bedeutenden Beitrag leisten kann. Durch die Bereitstellung transparenter und unveränderlicher Datensätze bei gleichzeitiger Wahrung der Privatsphäre ermöglicht es effizientere und sicherere Lieferkettenprozesse.

Unternehmen können beispielsweise ZK P2P Edge Win Surge nutzen, um die Warenbewegungen in Echtzeit zu verfolgen und so sicherzustellen, dass alle Beteiligten Zugriff auf genaue und aktuelle Informationen haben, ohne sensible Details preiszugeben. Dies erhöht die Transparenz und die Nachvollziehbarkeit der Lieferkette und schützt gleichzeitig firmeneigene Informationen.

Gesundheitspflege

Im Gesundheitswesen kann ZK P2P Edge Win Surge das Patientendatenmanagement und den Datenschutz revolutionieren. Patientendaten sind oft sensibel und erfordern strengste Vertraulichkeit. Durch den Einsatz von ZKPs können Gesundheitsdienstleister Patienteninformationen austauschen und überprüfen, ohne die eigentlichen Daten preiszugeben. So wird sichergestellt, dass nur autorisierte Personen Zugriff auf sensible Informationen haben.

Diese Technologie ermöglicht zudem den sicheren und vertraulichen Austausch von Patientendaten zwischen verschiedenen Gesundheitsdienstleistern und gewährleistet so die sichere und effiziente Verarbeitung von Patienteninformationen. Darüber hinaus unterstützt sie den sicheren und vertraulichen Austausch von klinischen Studien- und Forschungsdaten und fördert die Zusammenarbeit unter Wahrung des Datenschutzes.

Digitale Identitätsprüfung

Die digitale Identitätsprüfung ist ein weiterer wichtiger Anwendungsbereich, in dem ZK P2P Edge Win Surge einen bedeutenden Beitrag leisten kann. Herkömmliche Verfahren zur Identitätsprüfung erfordern häufig die Weitergabe sensibler personenbezogener Daten, die anfällig für Datenschutzverletzungen und Missbrauch sind. ZK P2P Edge Win Surge bietet eine sicherere Alternative durch die Möglichkeit privater und verifizierbarer Identitätsnachweise.

Nutzer können beispielsweise ihre Identität nachweisen, um auf Dienste zuzugreifen, ohne ihre vollständigen persönlichen Daten preiszugeben. Dadurch wird die Vertraulichkeit sensibler Daten gewährleistet und gleichzeitig eine genaue und sichere Verifizierung ermöglicht. Diese Technologie ist besonders nützlich in Branchen wie dem Bankwesen, der öffentlichen Verwaltung und Online-Plattformen, die eine zuverlässige Identitätsprüfung erfordern.

Zukunftsaussichten: Der Weg vor uns

Da ZK P2P Edge Win Surge kontinuierlich weiterentwickelt wird, dürften sich seine potenziellen Anwendungsbereiche noch weiter ausdehnen. Die Integration fortschrittlicher kryptografischer Verfahren, verbesserte Skalierbarkeit und optimierte, benutzerfreundliche Schnittstellen werden voraussichtlich zu einer breiten Akzeptanz in verschiedenen Branchen führen.

Integration mit neuen Technologien

Die Konvergenz von ZK P2P Edge Win Surge mit Zukunftstechnologien wie künstlicher Intelligenz (KI) und dem Internet der Dinge (IoT) könnte zu noch innovativeren Lösungen führen. Beispielsweise könnten KI-gestützte Analysen in Kombination mit sicherer und datenschutzkonformer Datenverarbeitung ein intelligenteres und effizienteres Lieferkettenmanagement, optimierte Gesundheitsdienstleistungen und eine verbesserte digitale Identitätsprüfung ermöglichen.

Die Integration mit IoT-Geräten kann auch die Effizienz und Sicherheit der Datenverarbeitung am Netzwerkrand verbessern und so zu einer sicheren Datenverwaltung in Echtzeit über verschiedene Sektoren hinweg führen.

Regulatorische und Adoptionsherausforderungen

Das Potenzial von ZK P2P Edge Win Surge ist zwar immens, doch seine breite Anwendung wird auch regulatorische und integrationsbezogene Herausforderungen mit sich bringen. Regierungen und Aufsichtsbehörden müssen Rahmenbedingungen schaffen, die die sichere und gesetzeskonforme Nutzung dieser Technologie gewährleisten und gleichzeitig Datenschutzbedenken ausräumen.

Darüber hinaus müssen Unternehmen in die notwendige Infrastruktur und Expertise investieren, um ZK P2P Edge Win Surge effektiv zu implementieren und zu verwalten. Die Zusammenarbeit zwischen Technologieanbietern, Branchenakteuren und Regulierungsbehörden ist entscheidend, um diese Herausforderungen zu meistern und das volle Potenzial dieser bahnbrechenden Technologie auszuschöpfen.

Fazit: Ein Leuchtturm der Innovation

ZK P2P Edge Win Surge ist ein Leuchtturm der Innovation im Bereich dezentraler Netzwerke. Die Kombination aus Zero-Knowledge-Beweisen, Peer-to-Peer-Dynamik und Edge-Computing bietet eine robuste Lösung zur Verbesserung von Sicherheit, Datenschutz, Effizienz und Skalierbarkeit.

Die weitere Entwicklung und Verbreitung dieser Technologie wird voraussichtlich zu grundlegenden Veränderungen in verschiedenen Branchen führen und den Weg für eine sicherere, privatere und effizientere digitale Zukunft ebnen.

Mit der Einführung von ZK P2P Edge Win Surge übernehmen wir nicht nur eine neue Technologie, sondern läuten eine neue Ära dezentraler Netzwerke ein, die unser Zusammenspiel mit der digitalen Welt grundlegend verändern wird. Die vor uns liegende Reise birgt unendliche Möglichkeiten, und ZK P2P Edge Win Surge ist bestens positioniert, um diese spannende Transformation maßgeblich mitzugestalten.

In einer Welt, in der die Schnittstelle von Technologie und ökologischer Nachhaltigkeit immer wichtiger wird, erweist sich das Konzept des Green Blockchain ROI als Hoffnungsträger und Innovationsmotor. Die Blockchain-Branche, einst wegen ihres hohen Energieverbrauchs kritisiert, entwickelt sich rasant weiter. Durch die Einführung grüner Blockchain-Technologien können Unternehmen nicht nur ihren CO₂-Fußabdruck reduzieren, sondern auch signifikante finanzielle Vorteile erzielen. Lassen Sie uns genauer betrachten, wie diese Synergie aus ökologischen und ökonomischen Vorteilen die Zukunft der digitalen Innovation prägt.

Grüne Blockchain verstehen

Grüne Blockchain ist ein innovativer Ansatz, der Nachhaltigkeit priorisiert und die Umweltauswirkungen von Blockchain-Operationen minimiert. Traditionelle Blockchains, insbesondere Proof-of-Work-Systeme (PoW) wie Bitcoin, verbrauchen enorme Mengen an Energie. Grüne Blockchains hingegen nutzen energieeffiziente Konsensmechanismen wie Proof-of-Stake (PoS) oder andere umweltfreundliche Alternativen, um einen nachhaltigen Betrieb der Blockchain zu gewährleisten.

Durch den Einsatz dieser fortschrittlichen Technologien können Unternehmen einen doppelten Nutzen erzielen: geringere Betriebskosten und eine gesteigerte Umweltverantwortung. Dieser Wandel hin zu grüner Blockchain steht nicht nur im Einklang mit globalen Nachhaltigkeitszielen, sondern positioniert Unternehmen auch als Vorreiter umweltbewusster Innovation.

Das wirtschaftliche Gebot

Einer der überzeugendsten Gründe für die Einführung grüner Blockchain-Technologie ist das Potenzial für einen signifikanten ROI (Return on Investment). Die finanziellen Vorteile grüner Blockchain sind vielfältig:

Kostenreduzierung

Grüne Blockchains benötigen in der Regel weniger Rechenleistung und Energie, was zu geringeren Betriebskosten führt. Durch den Umstieg auf energieeffizientere Konsensmechanismen können Unternehmen ihre Stromkosten erheblich senken. Dieser Kosteneinsparungsaspekt ist besonders attraktiv für Unternehmen, die ihre Ausgaben optimieren und gleichzeitig eine hohe Leistungsfähigkeit beibehalten möchten.

Einhaltung gesetzlicher Bestimmungen

Da Regierungen und Aufsichtsbehörden weltweit die Umweltauflagen verschärfen, kann die Einführung von Green Blockchain Unternehmen dabei helfen, die Compliance-Anforderungen stets zu erfüllen. Durch die proaktive Umsetzung nachhaltiger Praktiken können Unternehmen potenzielle Bußgelder und Sanktionen vermeiden und so einen reibungsloseren Geschäftsbetrieb und ein besseres Reputationsmanagement gewährleisten.

Marktdifferenzierung

Im heutigen Wettbewerbsumfeld bevorzugen Konsumenten und Stakeholder zunehmend Unternehmen, die sich für Nachhaltigkeit engagieren. Durch die Implementierung von Green Blockchain können sich Organisationen im Markt differenzieren und umweltbewusste Konsumenten und Investoren gewinnen. Dieser strategische Vorteil kann zu einem höheren Marktanteil und einer stärkeren Markentreue führen.

Umweltvorteile

Die ökologischen Vorteile grüner Blockchains reichen weit über unmittelbare Kosteneinsparungen hinaus. Durch die Reduzierung des Energieverbrauchs tragen grüne Blockchains zur Senkung der Treibhausgasemissionen bei und mildern somit die negativen Auswirkungen des Klimawandels.

Reduzierter CO2-Fußabdruck

Die Umstellung auf energieeffiziente Blockchain-Technologien reduziert den mit Blockchain-Operationen verbundenen CO2-Fußabdruck erheblich. Diese Emissionsreduzierung steht im Einklang mit globalen Nachhaltigkeitszielen und hilft Organisationen, einen positiven Beitrag zu den Bemühungen um den Umweltschutz zu leisten.

Ressourcenschonung

Grüne Blockchains verbrauchen weniger Ressourcen wie Wasser und Mineralien, die beim Mining und Betrieb herkömmlicher Blockchains häufig benötigt werden. Durch die Schonung dieser Ressourcen leisten Organisationen einen wichtigen Beitrag zum Erhalt der natürlichen Umwelt für zukünftige Generationen.

Fallstudien zur erfolgreichen Einführung grüner Blockchain-Technologie

Mehrere Vorreiterunternehmen haben die grüne Blockchain-Technologie bereits eingeführt und ihr Potenzial für wirtschaftliche und ökologische Vorteile aufgezeigt. Schauen wir uns einige bemerkenswerte Beispiele an:

IBM und seine Initiativen für nachhaltige Blockchain-Technologie

IBM hat eine Vorreiterrolle bei der Entwicklung nachhaltiger Blockchain-Lösungen eingenommen. Durch die Integration grüner Blockchain-Technologien in ihre Geschäftsprozesse konnte IBM den Energieverbrauch und die Treibhausgasemissionen signifikant reduzieren. Ihre Bemühungen haben nicht nur die Machbarkeit der grünen Blockchain unter Beweis gestellt, sondern auch ihr Potenzial für eine breite Anwendung aufgezeigt.

Microsofts CO2-negative Cloud

Microsofts Engagement für eine klimaneutrale Cloud-Infrastruktur umfasst auch die Einführung umweltfreundlicher Blockchain-Technologien. Durch den Einsatz energieeffizienter Konsensmechanismen hat Microsoft den CO₂-Fußabdruck seiner Cloud-Aktivitäten reduziert und damit ein Vorbild für andere Technologiekonzerne geschaffen. Diese Initiative unterstreicht das Potenzial der umweltfreundlichen Blockchain-Technologie, erhebliche Umweltvorteile zu erzielen.

Zukunftstrends im Bereich Green Blockchain

Die Zukunft der grünen Blockchain ist vielversprechend, dank kontinuierlicher technologischer Fortschritte und eines wachsenden Bewusstseins für Umweltfragen. Mehrere Trends prägen die Entwicklung der grünen Blockchain:

Fortschritte bei Konsensmechanismen

Forschung und Entwicklung im Bereich energieeffizienter Konsensmechanismen schreiten rasant voran. Innovationen wie Proof of Authority (PoA) und Delegated Proof of Stake (DPoS) gewinnen an Bedeutung und bieten im Vergleich zu traditionellen PoW-Systemen eine noch höhere Energieeffizienz. Diese Fortschritte werden die Rentabilität der Einführung umweltfreundlicher Blockchain-Technologien weiter steigern.

Integration mit erneuerbaren Energiequellen

Viele Organisationen suchen nach Möglichkeiten, ihre Blockchain-Systeme mit erneuerbaren Energien zu betreiben. Durch die Integration in Solar-, Wind- und andere erneuerbare Energienetze können Unternehmen sicherstellen, dass ihre Blockchain-Aktivitäten vollständig nachhaltig sind. Diese Integration spielt eine entscheidende Rolle beim Erreichen langfristiger Umweltziele.

Globale Zusammenarbeit und Standards

Mit zunehmender Verbreitung grüner Blockchain-Technologien gewinnen globale Zusammenarbeit und die Etablierung von Standards immer mehr an Bedeutung. Organisationen, Regierungen und Branchenexperten arbeiten gemeinsam an der Entwicklung von Richtlinien und Best Practices für eine nachhaltige Blockchain-Implementierung. Diese Kooperation wird sicherstellen, dass grüne Blockchain-Technologien verantwortungsvoll und effektiv eingesetzt werden.

Abschluss

Das Konzept des Green Blockchain ROI stellt eine transformative Chance für Unternehmen und die Umwelt gleichermaßen dar. Durch die Einführung grüner Blockchain-Technologien können Unternehmen erhebliche wirtschaftliche Vorteile erzielen und gleichzeitig einen positiven Beitrag zur ökologischen Nachhaltigkeit leisten. Die doppelten Vorteile – Kostenreduzierung, Einhaltung gesetzlicher Bestimmungen, Marktdifferenzierung und Umweltschutz – machen die grüne Blockchain zu einer überzeugenden Option für zukunftsorientierte Unternehmen.

Mit Blick auf die Zukunft werden die kontinuierliche Weiterentwicklung grüner Blockchain-Technologien und der zunehmende Fokus auf Nachhaltigkeit weitere Fortschritte und eine breitere Akzeptanz vorantreiben. Die Nutzung grüner Blockchain ist nicht nur eine strategische Entscheidung, sondern ein Schritt hin zu einer nachhaltigeren und prosperierenden Welt. Durch die Nutzung des Potenzials grüner Blockchain können Unternehmen einen lukrativen ROI erzielen, der weit über den reinen Gewinn hinausgeht und einen spürbaren Beitrag zum Schutz unseres Planeten leistet.

Anwendungsbeispiele für grüne Blockchain in der Praxis

Um das transformative Potenzial der grünen Blockchain wirklich zu verstehen, ist es unerlässlich, sich reale Anwendungsbeispiele anzusehen, die ihre wirtschaftlichen und ökologischen Vorteile verdeutlichen. Verschiedene Branchen haben bereits begonnen, die grüne Blockchain-Technologie zu nutzen und damit ihren praktischen Nutzen unter Beweis zu stellen.

Lieferkettenmanagement

Lieferketten sind komplexe Netzwerke, die aufgrund von Transport und Lagerung oft erhebliche Umweltauswirkungen haben. Grüne Blockchain-Technologie bietet hier eine Lösung: Sie stellt ein transparentes, manipulationssicheres Register bereit, das die Effizienz steigert und Abfall reduziert. Unternehmen wie Maersk und IBM haben Blockchain-Lösungen implementiert, um ihre Lieferketten zu optimieren, CO₂-Emissionen zu senken und die Nachhaltigkeit zu verbessern.

Durch den Einsatz von Green Blockchain können Lieferketten mehr Transparenz und Rückverfolgbarkeit erreichen und so sicherstellen, dass Umweltstandards im gesamten Prozess eingehalten werden. Dies reduziert nicht nur die Betriebskosten, sondern stärkt auch das Vertrauen und die Zufriedenheit der Verbraucher.

Energiesektor

Der Energiesektor ist reif für eine Transformation durch grüne Blockchain-Technologie. Energiehandelsplattformen auf Blockchain-Basis ermöglichen Peer-to-Peer-Transaktionen und erlauben Verbrauchern den direkten Kauf und Verkauf erneuerbarer Energien. Dieser dezentrale Ansatz kann die Energieverschwendung im herkömmlichen Netzbetrieb deutlich reduzieren.

Projekte wie die LO3 Energy Blockchain leisten Pionierarbeit, indem sie effizienten Energiehandel ermöglichen und den CO₂-Fußabdruck der Energieverteilung reduzieren. Durch die Einführung grüner Blockchain-Technologien kann der Energiesektor eine nachhaltigere und dezentralere Zukunft gestalten.

Gesundheitspflege

Im Gesundheitswesen kann die grüne Blockchain-Technologie das Datenmanagement und die Patientenversorgung revolutionieren. Sie sichert Patientendaten und gewährleistet so den Schutz sensibler Informationen bei gleichzeitiger Transparenz und Nachvollziehbarkeit. Grüne Blockchain-Lösungen optimieren zudem die Lieferketten von Medikamenten, reduzieren Verschwendung und sorgen für eine effiziente Medikamentenverteilung.

Unternehmen wie MedRec nutzen die Blockchain-Technologie, um Abläufe im Gesundheitswesen zu verbessern und zeigen damit, wie grüne Blockchain sowohl wirtschaftliche als auch ökologische Ergebnisse verbessern kann. Durch die Einführung von Green Blockchain können Gesundheitsdienstleister erhebliche Kosteneinsparungen erzielen und zu einer nachhaltigeren Welt beitragen.

Strategische Implementierung von Green Blockchain

Um den ROI von Green Blockchain zu maximieren, müssen Unternehmen diese Technologien strategisch implementieren. Hier sind einige wichtige Schritte, die dabei zu berücksichtigen sind:

Aktuellen Betrieb bewerten

Der erste Schritt zur Einführung von Green Blockchain besteht darin, die aktuellen Abläufe zu analysieren und Bereiche zu identifizieren, in denen die Blockchain-Technologie integriert werden kann. Dies umfasst die Bewertung des Energieverbrauchs, von Ineffizienzen in der Lieferkette und von Datenmanagementprozessen. Durch das Verständnis des Ist-Zustands können Unternehmen Verbesserungspotenziale und Optimierungsmöglichkeiten aufzeigen.

Den richtigen Konsensmechanismus auswählen

Die Wahl des geeigneten Konsensmechanismus ist entscheidend für die Erzielung von Energieeffizienz. Proof-of-Stake (PoS), Proof of Authority (PoA) und Delegated Proof of Stake (DPoS) zählen zu den energieeffizientesten Optionen. Organisationen sollten die spezifischen Anforderungen ihrer Geschäftstätigkeit berücksichtigen und einen Konsensmechanismus wählen, der mit ihren Nachhaltigkeitszielen übereinstimmt.

Partnerschaften mit nachhaltigen Anbietern

Die Zusammenarbeit mit Anbietern und Technologiepartnern, die Nachhaltigkeit priorisieren, ist unerlässlich. Diese Partner können umweltfreundliche Blockchain-Lösungen anbieten, die darauf ausgelegt sind, die Umweltbelastung zu minimieren. Durch die Partnerschaft mit umweltbewussten Anbietern können Unternehmen sicherstellen, dass ihre Blockchain-Initiativen wirklich nachhaltig sind und zu übergeordneten Umweltzielen beitragen.

Implementierung erneuerbarer Energiequellen

DeSci ResearchHub-Prämien – Die Zukunft der dezentralen Wissenschaft erschließen