Jenseits des Hypes Die transformative Kraft der Blockchain entschlüsselt

Klar, dabei kann ich Ihnen helfen! Hier ist ein kurzer Artikel über Blockchain, wie gewünscht in zwei Teile aufgeteilt.

Der Begriff „Blockchain“ ist zu einem regelrechten Modewort geworden und weckt Assoziationen mit volatilen Kryptowährungen und futuristischen digitalen Welten. Doch hinter dieser oft gehypten Technologie verbirgt sich eine grundlegende Innovation mit dem Potenzial, unsere Welt tiefgreifend und nachhaltig zu verändern. Im Kern ist die Blockchain ein verteiltes, unveränderliches Register, das Transaktionen in einem Netzwerk von Computern aufzeichnet. Stellen Sie sich ein digitales Notizbuch vor, das von allen Beteiligten gemeinsam genutzt wird und in dem jeder Eintrag nach dem Schreiben nicht mehr gelöscht oder verändert werden kann. Dieses gemeinsame, transparente Aufzeichnungssystem ist der Grundstein der Leistungsfähigkeit der Blockchain und bietet ein beispielloses Maß an Sicherheit, Transparenz und Vertrauen in einem digitalen Zeitalter, das oft von Datenlecks und intransparenten Systemen geplagt wird.

Die Entstehung der Blockchain ist eng mit der Geburtsstunde von Bitcoin, der ersten allgemein anerkannten Kryptowährung, verbunden. Bitcoin, entwickelt vom Pseudonym Satoshi Nakamoto, nutzte die Blockchain, um elektronische Peer-to-Peer-Transaktionen ohne zentrale Instanz wie eine Bank zu ermöglichen. Dies war revolutionär. Traditionelle Finanzsysteme sind auf Intermediäre angewiesen, um Transaktionen zu verifizieren und zu verarbeiten, was zu Fehlerquellen, Verzögerungen und potenzieller Zensur führen kann. Die Blockchain hingegen verteilt diese Macht. Jede Transaktion wird in einem „Block“ zusammengefasst, der kryptografisch mit dem vorherigen Block verknüpft wird und so eine „Kette“ bildet. Diese Kette wird dann auf zahlreichen Computern im Netzwerk repliziert, wodurch es für eine einzelne Instanz extrem schwierig wird, die Aufzeichnungen zu manipulieren. Die von verschiedenen Blockchains verwendeten Konsensmechanismen, wie beispielsweise Proof-of-Work (bei Bitcoin) oder Proof-of-Stake, stellen sicher, dass alle Teilnehmer der Gültigkeit neuer Transaktionen zustimmen, bevor diese dem Hauptbuch hinzugefügt werden. Dieser verteilte Konsens verleiht der Blockchain ihre inhärente Sicherheit und Stabilität.

Über die finanziellen Anwendungen hinaus reichen die Auswirkungen der Blockchain weit darüber hinaus. Nehmen wir beispielsweise das Lieferkettenmanagement. In der heutigen globalisierten Wirtschaft kann die Rückverfolgung von Waren vom Ursprung bis zum Zielort ein komplexer und oft fragmentierter Prozess sein. Diese Intransparenz kann zu Ineffizienzen, Betrug und mangelnder Verantwortlichkeit führen. Die Blockchain bietet eine transparente und unveränderliche Aufzeichnung jedes einzelnen Schrittes in der Lieferkette. Vom Landwirt, der die Produkte angebaut hat, bis zum Logistikunternehmen, das sie transportiert hat, kann jede Übergabe in der Blockchain erfasst werden. Dadurch entsteht eine zentrale Datenquelle, die es Verbrauchern ermöglicht, die Echtheit und ethische Herkunft von Produkten zu überprüfen, während Unternehmen tiefere Einblicke in ihre Abläufe gewinnen, Engpässe identifizieren und das Risiko des Eindringens von gefälschten Waren in den Markt reduzieren können. So könnte beispielsweise ein Luxusgüterunternehmen die Blockchain nutzen, um die Herkunft seiner Diamanten nachzuweisen und Käufern zu versichern, dass diese aus ethisch einwandfreier Herkunft und nicht aus Konflikten stammen. Ebenso könnte die Lebensmittelindustrie sie einsetzen, um den Weg der Zutaten nachzuverfolgen, die Lebensmittelsicherheit zu erhöhen und im Falle einer Kontamination schnelle Rückrufe zu ermöglichen.

Das Konzept der Unveränderlichkeit ist ein entscheidendes Unterscheidungsmerkmal. In herkömmlichen Datenbanken können Datensätze verändert oder gelöscht werden, mitunter auch in böswilliger Absicht. Die kryptografische Verknüpfung und die dezentrale Struktur der Blockchain machen solche Änderungen ohne den Konsens der Mehrheit des Netzwerks praktisch unmöglich. Diese inhärente Manipulationsresistenz fördert ein Maß an Vertrauen, das auf konventionellem Wege schwer zu erreichen ist. Dieses Vertrauen gilt nicht einer einzelnen Institution, sondern der zugrundeliegenden Technologie und der kollektiven Übereinkunft der Netzwerkteilnehmer. Dieser Paradigmenwechsel vom Vertrauen in Vermittler hin zum Vertrauen in Code und Konsens ist ein grundlegender Aspekt des disruptiven Potenzials der Blockchain. Er eröffnet neue Wege der Zusammenarbeit und des Austauschs, in denen Vertrauen ein integraler Bestandteil und nicht ein nachträglich hinzugefügtes Element ist.

Darüber hinaus stellen Smart Contracts, Programme, die Verträge automatisch ausführen, sobald bestimmte Bedingungen erfüllt sind, eine weitere bahnbrechende Anwendung der Blockchain-Technologie dar. Diese selbstausführenden Verträge, die direkt in die Blockchain integriert sind, können eine Vielzahl von Prozessen automatisieren – von Treuhanddiensten und Versicherungsansprüchen bis hin zu Lizenzgebühren und Abstimmungssystemen. Beispielsweise könnte ein Smart Contract für eine Immobilientransaktion die Gelder vom Käufer an den Verkäufer automatisch freigeben, sobald der Eigentumsübergang auf der Blockchain nachweislich bestätigt ist. Dadurch entfällt die Notwendigkeit zahlreicher Zwischenhändler, was Kosten senkt und Prozesse beschleunigt. Stellen Sie sich vor, ein Musiker erhält automatisch Lizenzgebühren für jeden gestreamten Song – die Zahlungen werden von einem Smart Contract auf der Blockchain auf Basis verifizierbarer Nutzungsdaten ausgeführt. Dies optimiert nicht nur Abläufe, sondern stärkt auch die Position der Nutzer, indem es ihnen mehr Kontrolle über ihr Vermögen und ihre Verträge gibt. Das Potenzial von Smart Contracts, ganze Branchen durch die Automatisierung komplexer Verträge zu revolutionieren, ist immens und verspricht mehr Effizienz und Fairness.

Die Sicherheit der Blockchain ist ein weiterer entscheidender Vorteil. Durch ihre dezentrale Struktur gibt es keinen zentralen Schwachpunkt, den Hacker angreifen könnten. Um ein Blockchain-Netzwerk zu kompromittieren, müsste ein Angreifer die Mehrheit der Rechenleistung des Netzwerks kontrollieren – ein Unterfangen, das für die meisten etablierten Blockchains sowohl rechentechnisch als auch wirtschaftlich nicht realisierbar ist. Die kryptografische Hash-Funktion, die die Blöcke verknüpft, gewährleistet die Datenintegrität. Selbst eine geringfügige Änderung an einem Block würde alle nachfolgenden Blöcke ungültig machen, sodass jeder Manipulationsversuch sofort im gesamten Netzwerk erkennbar wäre. Dieses robuste Sicherheitsmodell macht die Blockchain ideal für Anwendungen, bei denen Datenintegrität und Vertrauen höchste Priorität haben, wie beispielsweise im digitalen Identitätsmanagement, in sicheren Wahlsystemen und in der elektronischen Patientenakte. Die Möglichkeit, fälschungssichere digitale Identitäten zu erstellen, könnte beispielsweise die Online-Authentifizierung revolutionieren und das Risiko von Identitätsdiebstahl und Betrug deutlich reduzieren.

Im Kern geht es bei der Blockchain-Technologie nicht nur um Kryptowährungen; sie ist eine grundlegende Innovation, die eine neue Art der Informationserfassung, -prüfung und -weitergabe ermöglicht. Sie verspricht eine Zukunft mit sichereren Transaktionen, transparenteren Lieferketten, stärker automatisierten Verträgen und einer von Grund auf in die digitale Infrastruktur integrierten Vertrauensbasis. Der Weg von den Anfängen bis zur breiten Anwendung ist noch nicht abgeschlossen und birgt sowohl Herausforderungen als auch immense Chancen. Im zweiten Teil dieser Betrachtung werden wir die fortlaufende Entwicklung der Blockchain und ihr Potenzial für eine gerechtere und effizientere digitale Welt näher beleuchten.

Sobald wir die grundlegenden Prinzipien der Blockchain hinter uns gelassen haben, wird das breite Anwendungsspektrum immer deutlicher und geht weit über das ursprüngliche Paradigma digitaler Währungen hinaus. Das Konzept eines dezentralen, unveränderlichen Registers hat sich als vielseitiges Werkzeug erwiesen, das Ineffizienzen beseitigen und Vertrauen in unterschiedlichsten Branchen fördern kann. Ein Bereich mit großem Transformationspotenzial ist die digitale Identität. In unserem zunehmend digitalisierten Leben ist die Verwaltung unserer persönlichen Daten und die Online-Verifizierung unserer Identität zu einem komplexen und oft unsicheren Prozess geworden. Wir vertrauen unsere sensiblen Daten zahlreichen Plattformen an, von denen jede ihre eigenen Sicherheitsprotokolle hat, wodurch ein fragmentiertes und häufig unsicheres System entsteht. Die Blockchain bietet eine überzeugende Lösung: ein selbstbestimmtes Identitätssystem. Hier kontrollieren Einzelpersonen ihre digitalen Identitäten und speichern ihre verifizierten Zugangsdaten in einer Blockchain. Sie können dann Dritten gezielt und nur bei Bedarf Zugriff auf diese Informationen gewähren, ohne mehr als nötig preiszugeben. Dies verbessert nicht nur den Datenschutz, sondern reduziert auch das Risiko großflächiger Datenlecks, die zentralisierte Datenbanken häufig gefährden, erheblich. Stellen Sie sich vor, Sie könnten Ihr Alter oder Ihre Qualifikationen nachweisen, ohne Ihre vollständige Geburtsurkunde oder Ihre Studiennachweise offenlegen zu müssen. Diese präzise Kontrolle und die erhöhte Sicherheit revolutionieren die Verwaltung persönlicher Daten.

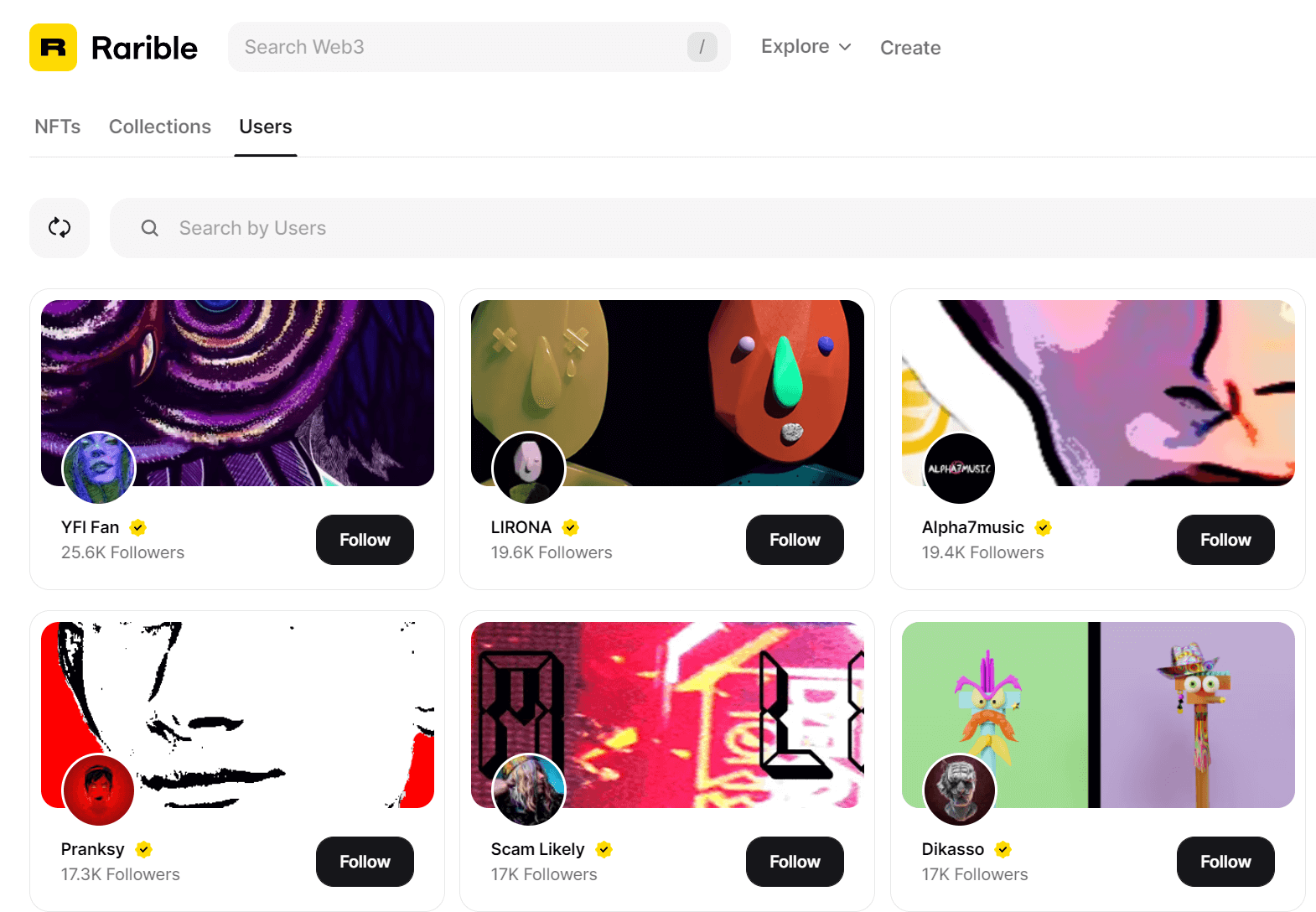

Die Auswirkungen auf die Kreativwirtschaft sind ebenfalls tiefgreifend. Musiker, Künstler und Schriftsteller kämpfen im digitalen Zeitalter oft mit angemessener Vergütung und dem Nachweis von Eigentumsrechten. Blockchain kann mithilfe von Technologien wie Non-Fungible Tokens (NFTs) einen verifizierbaren Eigentumsnachweis für digitale Assets liefern. Dadurch können Kreative ihre Arbeit direkter und transparenter monetarisieren und erhalten automatisch Lizenzgebühren über Smart Contracts, sobald ihre Werke weiterverkauft oder genutzt werden. Dies könnte den Kunstmarkt demokratisieren, unabhängigen Kreativen eine fairere Ausgangslage verschaffen und ihnen mehr Kontrolle über ihr geistiges Eigentum ermöglichen. Darüber hinaus kann die Herkunftsverfolgung auf der Blockchain die Authentizität digitaler Kunst bestätigen, die Verbreitung von Fälschungen bekämpfen und sicherstellen, dass Käufer Originale erwerben. Die Möglichkeit, jeder digitalen Kreation eindeutige digitale Kennungen zuzuweisen und ihre Eigentumsgeschichte unveränderlich nachzuverfolgen, eröffnet Kreativen völlig neue Wirtschaftsmodelle.

Im Gesundheitswesen könnte die Fähigkeit der Blockchain, sensible Daten zu sichern und zu verwalten, die Patientenaktenführung revolutionieren. Derzeit sind medizinische Daten häufig bei verschiedenen Gesundheitsdienstleistern isoliert, was es Patienten und Ärzten erschwert, auf eine umfassende Krankengeschichte zuzugreifen. Ein Blockchain-basiertes System könnte ein sicheres, verschlüsseltes und vom Patienten selbst kontrolliertes Archiv für medizinische Daten bereitstellen. Patienten könnten verschiedenen Ärzten oder Spezialisten vorübergehenden Zugriff auf ihre Patientenakten gewähren und so sicherstellen, dass ihre Daten nur mit autorisierten Personen geteilt und vor unbefugtem Zugriff geschützt werden. Die Unveränderlichkeit der Blockchain gewährleistet zudem die Integrität der medizinischen Daten, die für eine präzise Diagnose und Behandlung unerlässlich ist. Dies könnte zu einer effizienteren und personalisierten Gesundheitsversorgung führen, bei der die Patienten im Mittelpunkt der Verwaltung ihrer Gesundheitsdaten stehen.

Das Potenzial der Blockchain-Technologie, mehr Transparenz und Rechenschaftspflicht in Verwaltung und öffentlichen Dienstleistungen zu fördern, ist ein bedeutendes, wenn auch oft herausforderndes Forschungsfeld. Dezentrale Verwaltungsmodelle, bei denen Entscheidungen gemeinschaftlich von den Netzwerkteilnehmern getroffen werden, werden derzeit untersucht. Blockchain-basierte Wahlsysteme könnten beispielsweise eine sicherere und transparentere Alternative zu traditionellen Wahlverfahren bieten, das Betrugsrisiko verringern und das Vertrauen der Öffentlichkeit in demokratische Ergebnisse stärken. Obwohl die Implementierung solcher Systeme vor erheblichen Herausforderungen steht, bieten die zugrunde liegenden Prinzipien der Transparenz und Nachvollziehbarkeit eine überzeugende Vision für die Zukunft des bürgerschaftlichen Engagements. Stellen Sie sich eine Welt vor, in der jede staatliche Ausgabe in einem öffentlichen, unveränderlichen Register erfasst wird, sodass die Bürgerinnen und Bürger mit absoluter Sicherheit nachvollziehen können, wie ihre Steuergelder verwendet werden.

Es ist jedoch wichtig zu erkennen, dass die Blockchain-Technologie kein Allheilmittel ist und ihre breite Anwendung mit einer Reihe von Herausforderungen einhergeht. Skalierbarkeit bleibt für viele Blockchain-Netzwerke ein zentrales Anliegen. Mit steigender Anzahl von Transaktionen kann es bei einigen Blockchains zu langsamen Verarbeitungszeiten und hohen Transaktionsgebühren kommen, was ihre Fähigkeit zur Verarbeitung umfangreicher Echtzeitanwendungen einschränkt. Laufende Forschung und Entwicklung in Bereichen wie Sharding und Layer-2-Lösungen zielen darauf ab, diese Skalierungsprobleme zu beheben. Auch der Energieverbrauch, insbesondere bei Proof-of-Work-Blockchains wie Bitcoin, ist ein Streitpunkt, obwohl neuere Konsensmechanismen wie Proof-of-Stake deutlich energieeffizienter sind. Regulatorische Unsicherheit spielt ebenfalls eine Rolle, da Regierungen weltweit mit der Frage ringen, wie Blockchain-basierte Vermögenswerte und Anwendungen klassifiziert und reguliert werden sollen.

Trotz dieser Herausforderungen ist die Entwicklung der Blockchain-Technologie von kontinuierlicher Innovation und wachsendem Einfluss geprägt. Wir haben den anfänglichen Hype hinter uns gelassen, und der Fokus verlagert sich zunehmend auf praktische Anwendungen im realen Leben, die einen greifbaren Mehrwert bieten. Von der Verbesserung der Sicherheit unseres digitalen Lebens und der Stärkung von Kreativen bis hin zur Revolutionierung von Lieferketten und des Gesundheitswesens – die Blockchain verankert sich still und leise, aber stetig in unserer digitalen Existenz. Sie steht für einen grundlegenden Wandel in unserem Verständnis von Vertrauen, Transparenz und Dezentralisierung in einer vernetzten Welt. Mit zunehmender Reife der Technologie und dem Wachstum ihres Ökosystems können wir mit noch innovativeren Lösungen rechnen, die die Rolle der Blockchain als transformative Kraft im 21. Jahrhundert weiter festigen. Die Entwicklung ist noch lange nicht abgeschlossen, und die volle Tragweite dieser bahnbrechenden Technologie entfaltet sich erst jetzt. Sie verspricht eine Zukunft, die auf sichereren, transparenteren und nutzerzentrierten digitalen Interaktionen basiert.

Im sich ständig wandelnden Umfeld technologischer Fortschritte verändert die Konvergenz von ZK-Beweisen (Zero-Knowledge-Beweisen) und Peer-to-Peer-Netzwerken (P2P) unsere Sichtweise auf Datenaustausch und -sicherheit grundlegend. ZK P2P Edge Win Surge stellt einen revolutionären Ansatz für dezentrale Technologie dar, der neue Dimensionen von Effizienz, Datenschutz und Sicherheit verspricht.

ZK P2P Edge Win Surge nutzt im Kern die Leistungsfähigkeit von ZK-Proofs, um sichere und nachvollziehbare Transaktionen zwischen Peers zu ermöglichen, ohne dabei private Informationen preiszugeben. Dieses Konzept stellt einen Quantensprung im Bereich Blockchain und dezentraler Netzwerke dar und bietet eine robuste Lösung für die seit Langem bestehenden Herausforderungen in Bezug auf Skalierbarkeit, Datenschutz und Sicherheit.

Das Wesen von ZK-Beweisen

Zero-Knowledge-Beweise sind kryptografische Protokolle, die es einer Partei ermöglichen, einer anderen die Wahrheit einer Aussage zu beweisen, ohne dabei weitere Informationen preiszugeben. Diese Technologie hat die Sicherheit von Online-Transaktionen und -Kommunikation revolutioniert, indem sie gewährleistet, dass sensible Daten auch nach der Verifizierung einer Transaktion privat bleiben.

ZK-Beweise basieren auf dem Prinzip, den Prüfer von der Wahrheit einer Aussage zu überzeugen, ohne Details dieser Aussage preiszugeben. Beispielsweise kann ein Nutzer bei einer Finanztransaktion nachweisen, dass er über einen bestimmten Geldbetrag verfügt, ohne den genauen Betrag offenzulegen. Dieses Maß an Datenschutz und Sicherheit ist in einer Welt, in der Datenlecks und Eingriffe in die Privatsphäre allzu häufig vorkommen, von unschätzbarem Wert.

P2P-Netzwerke: Das Rückgrat der Dezentralisierung

Peer-to-Peer-Netzwerke sind dezentrale Systeme, in denen jeder Knoten (oder Peer) sowohl als Client als auch als Server fungieren kann. Dadurch entfällt die Notwendigkeit einer zentralen Instanz, was das Netzwerk ausfallsicherer macht und das Risiko von Single Points of Failure verringert. P2P-Netzwerke bilden die Grundlage für viele revolutionäre Technologien, von Filesharing-Plattformen bis hin zu dezentralen Dateispeicherlösungen.

Die Integration von Zero-Knowledge-Beweisen in P2P-Netzwerke erweitert deren Funktionalität durch eine sichere und datenschutzkonforme Methode für die Interaktion zwischen Nutzern. Diese Kombination schafft ein leistungsstarkes Ökosystem, in dem Datenaustausch und Transaktionen ohne Kompromisse bei Datenschutz und Sicherheit möglich sind.

Edge Computing: Rechenleistung näher heranbringen

Edge Computing bedeutet, Daten näher an ihrem Entstehungsort zu verarbeiten, anstatt sie zur Verarbeitung an ein zentrales Rechenzentrum zu senden. Dieser Ansatz reduziert Latenzzeiten, verbessert Reaktionszeiten und steigert die Gesamteffizienz der Datenverarbeitung. Edge Computing ist besonders vorteilhaft im Internet der Dinge (IoT), wo Geräte riesige Datenmengen in Echtzeit generieren.

ZK P2P Edge Win Surge nutzt Edge Computing, um dezentrale, sichere und effiziente Datenverarbeitung direkt am Netzwerkrand zu ermöglichen. Durch die Verarbeitung von Transaktionen und Daten an der Quelle minimiert dieser Ansatz den Bedarf an Datenübertragungen über große Entfernungen, reduziert so die Bandbreitennutzung und verbessert den Datenschutz.

Die Synergie von ZK P2P Edge Win Surge

Wenn ZK-Beweise, P2P-Netzwerke und Edge-Computing zusammenkommen, entsteht ein Synergieeffekt, der die Zukunft der dezentralen Technologie vorantreibt. So funktioniert diese Synergie:

Verbesserter Datenschutz: Durch die Verwendung von ZK-Beweisen bleiben sensible Daten auch während Transaktionen und Datenaustausch vertraulich, wodurch sichergestellt wird, dass die Privatsphäre im gesamten Netzwerk gewahrt bleibt.

Skalierbarkeit: Edge Computing verteilt die Rechenlast und ermöglicht es dem Netzwerk, mehr Transaktionen und Daten ohne Engpässe zu verarbeiten. In Kombination mit P2P-Netzwerken führt dies zu einem hochskalierbaren System.

Sicherheit: Die Integration von ZK-Proofs in P2P-Netzwerke gewährleistet die Sicherheit aller Transaktionen und Datenaustausche und reduziert so das Risiko von Hackerangriffen und Datenlecks.

Effizienz: Die Verarbeitung von Daten am Netzwerkrand minimiert Latenz und Bandbreitennutzung und macht das System dadurch effizienter und reaktionsschneller.

Anwendungen von ZK P2P Edge Win Surge

Die Einsatzmöglichkeiten von ZK P2P Edge Win Surge sind vielfältig und erstrecken sich über zahlreiche Branchen und Anwendungsfälle:

Finanzdienstleistungen: Im Bank- und Finanzwesen ermöglicht ZK P2P Edge Win Surge sichere und private Transaktionen, ohne sensible Finanzdaten preiszugeben. Dies ist besonders nützlich für grenzüberschreitende Transaktionen, bei denen Datenschutz und Sicherheit höchste Priorität haben.

Gesundheitswesen: Die Gesundheitsbranche kann von dieser Technologie profitieren, indem sie den sicheren Austausch von Patientendaten zwischen Gesundheitsdienstleistern unter Wahrung der Patientendaten ermöglicht. Dies kann zu einer besser koordinierten Versorgung und verbesserten Behandlungsergebnissen führen.

Lieferkettenmanagement: Lieferketten können ZK P2P Edge Win Surge nutzen, um die Authentizität und Integrität der zwischen verschiedenen Parteien ausgetauschten Daten sicherzustellen. Dies erleichtert die Warenverfolgung, die Überprüfung von Transaktionen und die Wahrung der Transparenz, ohne sensible Informationen zu gefährden.

IoT-Ökosysteme: In IoT-Umgebungen, in denen Geräte riesige Datenmengen erzeugen, kann ZK P2P Edge Win Surge eine sichere und private Datenverarbeitung am Netzwerkrand gewährleisten und so die allgemeine Sicherheit und Effizienz des Netzwerks verbessern.

Die Zukunft von ZK P2P Edge Win Surge

Die Zukunft von ZK P2P Edge Win Surge sieht äußerst vielversprechend aus. Da immer mehr Branchen die Vorteile dezentraler, sicherer und effizienter Datenverarbeitung erkennen, dürfte die Verbreitung dieser Technologie exponentiell zunehmen. Hier sind einige Trends, die Sie im Auge behalten sollten:

Zunehmende Akzeptanz: Da die Vorteile von ZK P2P Edge Win Surge immer deutlicher werden, werden immer mehr Unternehmen und Organisationen diese Technologie einsetzen, um ihre Datenverarbeitung und -sicherheit zu verbessern.

Regulatorische Unterstützung: Angesichts des wachsenden Interesses an Datenschutz und Sicherheit können Regulierungsbehörden Rahmenbedingungen und Richtlinien bereitstellen, die die Einführung fortschrittlicher Technologien wie ZK P2P Edge Win Surge unterstützen.

Integration mit anderen Technologien: Die Synergie zwischen ZK P2P Edge Win Surge und anderen aufkommenden Technologien wie KI und Blockchain könnte zu noch innovativeren Lösungen führen.

Benutzerfreundliche Lösungen: Mit zunehmender Reife der Technologie können wir benutzerfreundlichere Lösungen erwarten, die es Unternehmen und Privatpersonen erleichtern, ZK P2P Edge Win Surge in ihre Abläufe zu integrieren.

Die Herausforderungen von ZK P2P Edge Win Surge meistern

Das Potenzial von ZK P2P Edge Win Surge ist zwar immens, es gibt aber auch Herausforderungen, die bewältigt werden müssen, um seine Vorteile voll auszuschöpfen. Das Verständnis und die Bewältigung dieser Herausforderungen sind entscheidend für die erfolgreiche Einführung dieser Technologie.

Technische Herausforderungen

Implementierungskomplexität: Die Implementierung von ZK-Beweisen und deren Integration in P2P-Netzwerke und Edge-Computing kann technisch komplex sein. Dies erfordert ein tiefes Verständnis kryptografischer Protokolle, Netzwerkarchitektur und Recheneffizienz.

Skalierbarkeitsprobleme: Edge Computing trägt zwar zur Skalierbarkeit bei, doch die Gewährleistung, dass das Netzwerk eine zunehmende Anzahl von Transaktionen und Datenaustauschen bewältigen kann, ohne die Leistung zu beeinträchtigen, stellt eine erhebliche Herausforderung dar.

Ressourcenmanagement: Eine weitere technische Herausforderung besteht darin, die Rechenressourcen am Netzwerkrand effizient zu verwalten, um eine optimale Leistung zu gewährleisten, ohne die Knoten zu überlasten.

Regulatorische Herausforderungen

Einhaltung der Datenschutzgesetze: Da ZK P2P Edge Win Surge die Verarbeitung sensibler Daten beinhaltet, ist die Einhaltung von Datenschutzgesetzen wie der DSGVO (Datenschutz-Grundverordnung) und dem CCPA (California Consumer Privacy Act) unerlässlich.

Rechtliche Anerkennung von ZK-Beweisen: Rechtliche Rahmenbedingungen müssen die Verwendung von ZK-Beweisen anerkennen und unterstützen, um sicherzustellen, dass Transaktionen und Datenaustausche rechtsverbindlich und geschützt sind.

Sicherheitsherausforderungen

Abwehr von Angriffen: ZK-Proofs erhöhen zwar die Sicherheit, bieten aber keinen vollständigen Schutz vor Angriffen. Es ist daher entscheidend, dass das System robust gegenüber verschiedenen Arten von Cyberbedrohungen ist.

Vertrauen erhalten: Der Aufbau und die Aufrechterhaltung von Vertrauen in das System seitens der Nutzer und Interessengruppen ist für eine breite Akzeptanz unerlässlich.

Wirtschaftliche Herausforderungen

Implementierungskosten: Die anfänglichen Implementierungskosten von ZK P2P Edge Win Surge können aufgrund des Bedarfs an fortschrittlicher Technologie und Fachkenntnissen hoch sein.

Return on Investment: Den Return on Investment (ROI) für Unternehmen, die diese Technologie einsetzen, nachzuweisen, kann eine Herausforderung sein, insbesondere in der Anfangsphase.

Die Herausforderungen meistern

Um diese Herausforderungen zu bewältigen, ist ein vielschichtiger Ansatz erforderlich, der technologische Innovation, regulatorische Unterstützung und strategische Planung umfasst:

Zusammenarbeit und Partnerschaften: Die Zusammenarbeit zwischen Technologieanbietern, Branchenexperten und Regulierungsbehörden kann Innovationen vorantreiben und Leitlinien für bewährte Verfahren liefern.

Investitionen in Forschung und Entwicklung: Kontinuierliche Investitionen in Forschung und Entwicklung können zu Fortschritten bei ZK-Beweisen, P2P-Netzwerken und Edge-Computing führen und die Technologie zugänglicher und effizienter machen.

Schulung und Weiterbildung: Die Bereitstellung von Schulungen und Weiterbildungen für die Beteiligten über die Vorteile und die Implementierung von ZK P2P Edge Win Surge kann dazu beitragen, Vertrauen und Verständnis aufzubauen.

Pilotprogramme und Fallstudien: Durch die Durchführung von Pilotprogrammen und die Veröffentlichung von Fallstudien lassen sich die praktischen Vorteile und Herausforderungen der Technologie aufzeigen und so der Weg für eine breitere Anwendung ebnen.

Beispiele aus der Praxis

Um das Potenzial von ZK P2P Edge Win Surge zu veranschaulichen, betrachten wir einige Beispiele und Fallstudien aus der Praxis:

Finanztransaktionen: Ein Finanzinstitut könnte ZK P2P Edge Win Surge nutzen, um sichere grenzüberschreitende Transaktionen zu ermöglichen. Durch die Verarbeitung von Transaktionen am Netzwerkrand und die Verwendung von ZK-Beweisen kann das Institut sicherstellen, dass sensible Finanzdaten vertraulich bleiben und gleichzeitig die Integrität der Transaktion gewahrt wird.

Datenaustausch im Gesundheitswesen: Ein Netzwerk von Gesundheitsdienstleistern könnte ZK P2P Edge Win Surge nutzen, um Patientendaten sicher auszutauschen. Dies ermöglicht die Koordination der Behandlung und die Verbesserung der Behandlungsergebnisse unter Wahrung der Patientendaten.² Lieferkettenmanagement: In Lieferketten kann ZK P2P Edge Win Surge zur Echtzeit-Verfolgung von Waren eingesetzt werden, wobei die Authentizität und Integrität der zwischen den Beteiligten ausgetauschten Daten gewährleistet wird. Beispielsweise könnte ein Logistikunternehmen diese Technologie nutzen, um Sendungen zu überwachen und den Warenstatus zu überprüfen, ohne sensible Informationen über die Abläufe in der Lieferkette preiszugeben.

Intelligente Städte: In Smart-City-Initiativen, in denen Daten von verschiedenen Sensoren und Geräten erfasst und verarbeitet werden, gewährleistet ZK P2P Edge Win Surge eine sichere und datenschutzkonforme Datenverarbeitung. Beispielsweise könnte ein städtisches Verkehrsmanagementsystem diese Technologie nutzen, um Verkehrsdaten in Echtzeit direkt am Netzwerkrand zu verarbeiten und so Latenz und Bandbreitennutzung zu reduzieren, während gleichzeitig die Privatsphäre gewahrt bleibt.

Die Auswirkungen auf den Datenschutz

Einer der bedeutendsten Vorteile von ZK P2P Edge Win Surge liegt im Bereich des Datenschutzes. In Zeiten, in denen Datenlecks und Datenschutzverletzungen allzu häufig vorkommen, bietet diese Technologie eine zuverlässige Lösung zum Schutz sensibler Daten. Indem ZK P2P Edge Win Surge die Vertraulichkeit von Daten während Transaktionen und Datenaustausch gewährleistet, trägt es dazu bei, Vertrauen zwischen Nutzern und Stakeholdern aufzubauen.

Verbesserung der Sicherheit in allen Branchen

Die Sicherheitsvorteile von ZK P2P Edge Win Surge erstrecken sich auf verschiedene Branchen:

Finanzen: Im Finanzsektor, wo Datensicherheit von größter Bedeutung ist, kann ZK P2P Edge Win Surge dazu beitragen, sensible Finanzinformationen vor unberechtigtem Zugriff und Datenlecks zu schützen.

Gesundheitswesen: Für Gesundheitsdienstleister ist der Schutz der Patientendaten von entscheidender Bedeutung. ZK P2P Edge Win Surge ermöglicht den sicheren Austausch von Patienteninformationen zwischen verschiedenen Gesundheitsdienstleistern unter Wahrung der Patientengeheimnisse.

Einzelhandel: Im Einzelhandel, wo Kundendaten wertvoll sind, kann ZK P2P Edge Win Surge sicherstellen, dass Kundendaten während Transaktionen und Datenaustauschen geschützt bleiben.

Förderung von Skalierbarkeit und Effizienz

Durch die Verarbeitung von Daten näher an der Quelle verbessert ZK P2P Edge Win Surge die Skalierbarkeit und Effizienz der Datenverarbeitung. Dies führt zu mehreren Vorteilen:

Reduzierte Latenz: Die Verarbeitung von Daten am Netzwerkrand minimiert die Zeit, die Daten für die Übertragung zu und von einem zentralen Server benötigen, wodurch die Latenz verringert und die Reaktionszeiten verbessert werden.

Verbesserte Reaktionszeiten: Da die Daten näher an der Quelle verarbeitet werden, kann das System schneller auf Benutzeranfragen und Datenaustausche reagieren.

Bandbreitenoptimierung: Durch die Reduzierung der Datenmenge, die über große Entfernungen übertragen werden muss, optimiert ZK P2P Edge Win Surge die Bandbreitennutzung, was zu Kosteneinsparungen und einer verbesserten Netzwerkleistung führt.

Zukünftige Innovationen und Trends

Da sich ZK P2P Edge Win Surge ständig weiterentwickelt, werden voraussichtlich mehrere zukünftige Innovationen und Trends entstehen:

Integration mit KI: Die Kombination von ZK P2P Edge Win Surge mit künstlicher Intelligenz kann zu intelligenteren und autonomeren Systemen führen, die Entscheidungen auf der Grundlage sicherer und privater Daten treffen können.

Blockchain-Verbesserungen: Die Integration von ZK-Beweisen in die Blockchain-Technologie kann die Sicherheit und den Datenschutz von Transaktionen weiter verbessern und so zu robusteren dezentralen Netzwerken führen.

Fortschritte im Bereich Edge Computing: Laufende Fortschritte im Bereich Edge Computing werden voraussichtlich zu leistungsfähigeren und effizienteren Edge-Geräten führen und damit die Fähigkeiten von ZK P2P Edge Win Surge weiter verbessern.

Benutzerzentrierte Lösungen: Mit zunehmender Reife der Technologie können wir benutzerfreundlichere Lösungen erwarten, die es Unternehmen und Privatpersonen erleichtern, ZK P2P Edge Win Surge in ihre Abläufe zu integrieren.

Abschluss

ZK P2P Edge Win Surge stellt einen bahnbrechenden Ansatz für dezentrale Technologie dar, der die Stärken von ZK-Beweisen kombiniert. P2P-Netzwerke und Edge Computing. Durch verbesserte Datenschutz-, Sicherheits-, Skalierbarkeits- und Effizienzfunktionen hat diese Technologie das Potenzial, verschiedene Branchen und Anwendungsfälle zu revolutionieren.

Für die breite Akzeptanz von ZK P2P Edge Win Surge wird es entscheidend sein, die Herausforderungen in den Bereichen Implementierung, Regulierung und Sicherheit zu bewältigen. Durch kontinuierliche Innovation, Zusammenarbeit und strategische Planung kann diese Technologie den Weg für eine sicherere und effizientere Zukunft im Bereich der dezentralen Datenverarbeitung und -verteilung ebnen.

Sichern Sie sich Ihre finanzielle Zukunft Die Blockchain-Revolution für Wachstum und Einkommen_3

Blockchain-Gewinne freisetzen Die digitale Grenze für finanzielle Freiheit erkunden_1