Digital Asset DePIN Management – Die Zukunft dezentraler Technologien gestalten

Digital Asset DePIN-Management: Das Potenzial dezentraler Infrastrukturen erschließen

In der sich rasant entwickelnden Welt der digitalen Assets gewinnt der Begriff „DePIN“ als Eckpfeiler der Zukunft dezentraler Technologien zunehmend an Bedeutung. Digital Asset DePIN Management steht an der Schnittstelle von Innovation und Nachhaltigkeit und verspricht eine neue Ära, in der dezentrale Netzwerke nicht nur sicher, sondern auch umweltfreundlich sind.

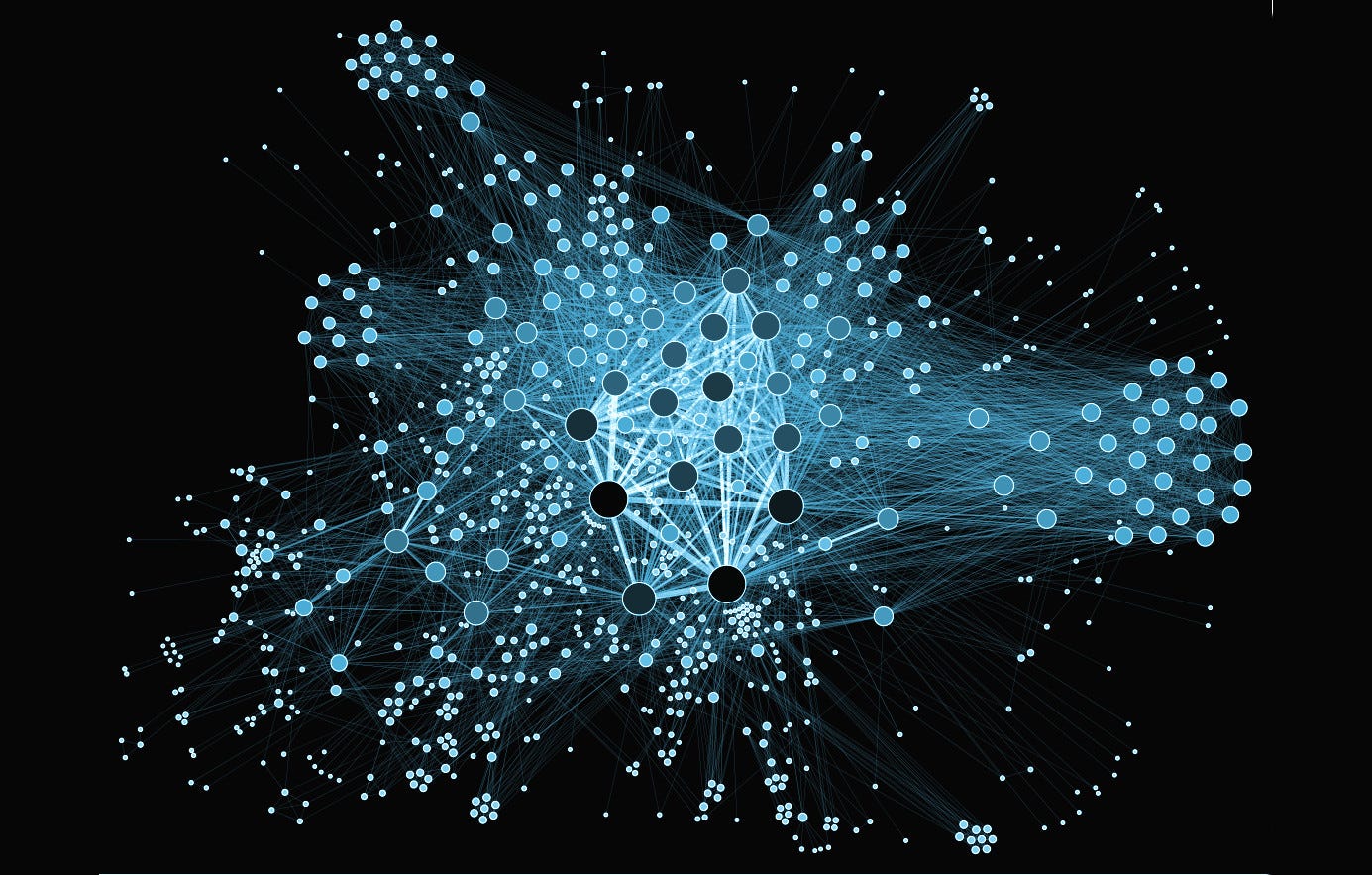

Das Wesen von DePIN

DePIN, oder Decentralized Physical Infrastructure Networks, ist ein neuartiges Konzept, das das traditionelle Infrastrukturmodell revolutioniert. Im Gegensatz zu zentralisierten Systemen nutzt DePIN ein verteiltes Netzwerk physischer Ressourcen, um Transaktionen zu sichern und zu validieren. Diese physischen Ressourcen können von Smartphones bis hin zu dedizierten Hardwaregeräten reichen, die alle zusammenarbeiten, um ein robustes, dezentrales Netzwerk zu bilden.

Warum DePIN wichtig ist

Die Bedeutung von DePIN liegt in seinem doppelten Versprechen von Sicherheit und Nachhaltigkeit. Traditionelle zentralisierte Systeme weisen häufig Schwachstellen wie Single Points of Failure und zentralisierte Steuerung auf, wodurch sie anfällig für Angriffe und Manipulationen werden. Im Gegensatz dazu bietet DePIN aufgrund seiner verteilten Architektur von Natur aus eine höhere Ausfallsicherheit und Dezentralisierung, wodurch das Risiko großflächiger Ausfälle und Angriffe reduziert wird.

Energieeffizienz: Ein entscheidender Vorteil

Einer der überzeugendsten Aspekte von DePIN ist sein Potenzial zur Energieeffizienz. Zentralisierte Systeme, insbesondere solche mit großen Rechenzentren, sind für ihren hohen Energieverbrauch bekannt. DePIN hingegen nutzt ein verteiltes Netzwerk, in dem der Energieverbrauch auf zahlreiche Knoten verteilt wird. Dies macht das Netzwerk nicht nur nachhaltiger, sondern reduziert auch den ökologischen Fußabdruck des digitalen Asset-Managements.

Wie DePIN die Sicherheit digitaler Assets verbessert

DePIN erhöht die Sicherheit digitaler Vermögenswerte durch seinen dezentralen Validierungsprozess. Jede Transaktion wird von mehreren Knoten im Netzwerk verifiziert, wodurch es für Einzelpersonen extrem schwierig wird, das System zu manipulieren oder zu kompromittieren. Dieser mehrstufige Validierungsprozess gewährleistet die Integrität und Authentizität digitaler Vermögenswerte und bietet Nutzern ein höheres Maß an Vertrauen und Sicherheit.

Anwendungen in der Praxis

Das Potenzial von DePIN reicht weit über theoretische Vorteile hinaus. Im Bereich digitaler Assets lässt sich DePIN in verschiedenen Sektoren anwenden, darunter Blockchain, Kryptowährungen und sogar Lieferkettenmanagement. Beispielsweise kann DePIN in der Blockchain die Sicherheit der Transaktionsvalidierung verbessern, während es im Lieferkettenmanagement eine unveränderliche und transparente Dokumentation von Produktbewegungen und -authentizität ermöglicht.

Die Rolle der Blockchain in DePIN

Die Blockchain-Technologie spielt eine zentrale Rolle im DePIN-Management. Als Rückgrat vieler Systeme für digitale Vermögenswerte bietet die Blockchain den Rahmen für die dezentrale Validierung und Transaktionsaufzeichnung. Durch die Integration von DePIN in Blockchain-Netzwerke lässt sich ein sichereres, effizienteres und nachhaltigeres System für das Management digitaler Vermögenswerte realisieren.

Herausforderungen und Überlegungen

Das Potenzial von DePIN ist zwar immens, aber es gibt auch Herausforderungen. Die Implementierung eines DePIN-Netzwerks erfordert erhebliche Investitionen in die physische Infrastruktur und deren laufende Wartung. Darüber hinaus können die Ersteinrichtung und die Integration in bestehende Systeme komplex sein. Mit dem richtigen Ansatz und einer strategischen Planung lassen sich diese Herausforderungen jedoch bewältigen.

Die Zukunft des digitalen Asset-DePIN-Managements

Mit Blick auf die Zukunft verspricht die Integration von DePIN in das digitale Asset-Management einen Paradigmenwechsel in unserem Umgang mit Sicherheit, Effizienz und Nachhaltigkeit. Dank stetiger technologischer Fortschritte und eines wachsenden Fokus auf Umweltverantwortung ist DePIN bestens positioniert, um eine entscheidende Rolle bei der Gestaltung der nächsten Generation dezentraler Netzwerke zu spielen.

Digital Asset DePIN Management: Aufbau einer nachhaltigen und sicheren Zukunft

Aufbauend auf den im ersten Teil gelegten Grundlagen, befasst sich diese Fortsetzung eingehender mit den Feinheiten des Digital Asset DePIN Managements und untersucht, wie dieser innovative Ansatz die Landschaft der dezentralen Technologie verändern kann.

Netzwerkausbau: Infrastruktur und Investitionen

Ein erfolgreiches DePIN-Netzwerk hängt maßgeblich von der Qualität und dem Umfang seiner physischen Infrastruktur ab. Investitionen in ein vielfältiges und weitverzweigtes Netzwerk von Knotenpunkten gewährleisten die Robustheit und Ausfallsicherheit des Systems. Diese Investition umfasst nicht nur die Beschaffung physischer Anlagen, sondern auch deren strategischen Einsatz und die Verwaltung, um ihren Beitrag zum Netzwerk zu maximieren.

Nutzerbeteiligung und Anreize

Damit ein DePIN-Netzwerk erfolgreich sein kann, ist die aktive Beteiligung seiner Nutzer unerlässlich. Diese Beteiligung lässt sich durch verschiedene Anreize fördern. Dazu gehören beispielsweise Belohnungen für die Teilnahme an Validierungsprozessen oder wirtschaftliche Modelle, die konkrete Vorteile für die Wartung und Sicherung des Netzwerks bieten. Indem wir ein System schaffen, in dem die Nutzer am Erfolg des Netzwerks beteiligt sind, können wir eine engagiertere und stärkere Community aufbauen.

Regulatorische Überlegungen

Wie bei jeder neuen Technologie muss auch die Implementierung von DePIN die komplexen regulatorischen Rahmenbedingungen berücksichtigen. Verschiedene Rechtsordnungen haben unterschiedliche Gesetze in Bezug auf Datensicherheit, Umweltauswirkungen und Finanztransaktionen. Die Einhaltung dieser Vorschriften ist entscheidend für die Akzeptanz und den nachhaltigen Erfolg von DePIN-Netzwerken. Dies kann eine enge Zusammenarbeit mit den Aufsichtsbehörden erfordern, um Rahmenbedingungen zu entwickeln, die Innovation und rechtliche Anforderungen in Einklang bringen.

Technologische Fortschritte

Der Erfolg von DePIN basiert maßgeblich auf technologischen Fortschritten. Kontinuierliche Innovationen im Design und der Effizienz der physischen Knoten, Verbesserungen bei der Blockchain-Integration und Weiterentwicklungen der Netzwerkmanagement-Software sind unerlässlich. Diese Fortschritte verbessern nicht nur die Leistung und Sicherheit des Netzwerks, sondern machen es auch zugänglicher und benutzerfreundlicher.

Umweltauswirkungen und Nachhaltigkeit

Der Hauptvorteil von DePIN liegt in seinem Potenzial für ökologische Nachhaltigkeit. Durch die Verteilung des Energieverbrauchs auf ein Netzwerk physischer Knoten kann DePIN den mit der Verwaltung digitaler Assets verbundenen ökologischen Fußabdruck deutlich reduzieren. Dieser nachhaltige Ansatz steht im Einklang mit den globalen Bemühungen zur Bekämpfung des Klimawandels und fördert den Einsatz erneuerbarer Energiequellen in der Infrastruktur.

Fallstudien und Erfolgsgeschichten

Die Untersuchung realer DePIN-Implementierungen liefert wertvolle Erkenntnisse über dessen praktische Anwendungen und Vorteile. Fallstudien aus verschiedenen Sektoren, wie beispielsweise Blockchain-basierte digitale Währungen und dezentrale Lieferkettennetzwerke, veranschaulichen die erfolgreiche Integration von DePIN und die damit erzielten positiven Ergebnisse.

Skalierbarkeitsherausforderungen bewältigen

Eine der zentralen Herausforderungen für DePIN-Netzwerke ist die Skalierbarkeit. Mit dem Wachstum des Netzwerks ist es entscheidend, dass es steigende Daten- und Transaktionsmengen verarbeiten kann, ohne Kompromisse bei Geschwindigkeit oder Sicherheit einzugehen. Lösungen wie Sharding, bei dem das Netzwerk in kleinere, überschaubare Teile aufgeteilt wird, und die Entwicklung effizienterer Konsensalgorithmen können dazu beitragen, diese Skalierungsprobleme zu lösen.

Gemeinschaft und Zusammenarbeit

Der Aufbau eines erfolgreichen DePIN-Netzwerks erfordert Zusammenarbeit und die Einbindung der Community. Die Einbindung verschiedener Interessengruppen, darunter Entwickler, Nutzer und Branchenexperten, ist unerlässlich, um ein Netzwerk zu schaffen, das den vielfältigen Bedürfnissen seiner Teilnehmer gerecht wird. Offene Kommunikationskanäle und kollaborative Plattformen können den Ideenaustausch erleichtern und ein Gemeinschaftsgefühl sowie ein gemeinsames Ziel fördern.

Ausblick: Die nächste Generation von DePIN

Die Zukunft des Digital Asset DePIN Managements liegt in seiner Fähigkeit, sich weiterzuentwickeln und an neue Herausforderungen und Chancen anzupassen. Mit dem technologischen Fortschritt und dem Entstehen neuer Anwendungsfälle muss das DePIN-Framework flexibel und offen für die Integration neuer Innovationen sein. Dies könnte beispielsweise die Einbindung künstlicher Intelligenz für ein effizienteres Netzwerkmanagement oder den Einsatz fortschrittlicher Materialien für energieeffizientere Knoten umfassen.

Fazit: Eine Vision für die Zukunft

Zusammenfassend lässt sich sagen, dass Digital Asset DePIN Management einen revolutionären Ansatz für die Sicherheit und Nachhaltigkeit digitaler Assets darstellt. Durch die Nutzung dezentraler physischer Infrastrukturnetzwerke können wir eine Zukunft gestalten, in der digitale Assets nicht nur sicher und effizient, sondern auch umweltverträglich verwaltet werden. Während wir dieses vielversprechende Feld weiter erforschen und entwickeln, ist das Potenzial von DePIN, die Landschaft dezentraler Technologien grundlegend zu verändern, immens und verspricht eine bessere, nachhaltigere Zukunft für alle.

In der heutigen, sich rasant entwickelnden digitalen Welt ist der Schutz unserer digitalen Daten wichtiger denn je. Von persönlichen Fotos bis hin zu sensiblen Finanzdaten – die Bandbreite der digitalen Güter, die wir schützen, ist enorm. Hier kommen digitale biometrische Tools ins Spiel – eine innovative Lösung, die den Schutz unserer digitalen Daten revolutioniert. Dieser innovative Ansatz nutzt die einzigartigen biologischen Merkmale von Individuen, um beispiellose Sicherheit zu gewährleisten und markiert einen bedeutenden Fortschritt im Bereich des Schutzes digitaler Daten.

Die Entstehung biometrischer Werkzeuge für digitale Vermögenswerte

Das Konzept biometrischer Verfahren ist nicht neu; biometrische Identifizierung wird seit Jahrzehnten in verschiedenen Bereichen eingesetzt. Die Anwendung dieser Verfahren zum Schutz digitaler Assets ist jedoch ein relativ neues Forschungsgebiet. Durch die Integration biometrischer Technologien – wie Fingerabdruck-, Gesichts- und Iriserkennung – in die Verwaltung digitaler Assets bieten diese Verfahren ein neues, robustes und benutzerfreundliches Sicherheitsniveau.

Die biometrische Identifizierung nutzt die Einzigartigkeit menschlicher biologischer Merkmale, die naturgemäß schwer zu imitieren sind. Im Gegensatz zu Passwörtern oder PINs, die vergessen, gestohlen oder erraten werden können, sind biometrische Merkmale konstant und individuell und bieten somit eine sicherere Verifizierungsmethode. Dieser grundlegende Vorteil macht biometrische Systeme zu einer attraktiven Option für die Sicherung digitaler Daten.

Verbesserung der Sicherheit durch biometrische Werkzeuge

Einer der Hauptvorteile biometrischer Tools für digitale Assets ist ihre Fähigkeit, Sicherheitsmaßnahmen deutlich zu verbessern. Traditionelle Sicherheitsmethoden wie Passwörter und Zwei-Faktor-Authentifizierung sind oft anfällig für Sicherheitslücken. Cyberkriminelle werden immer geschickter darin, Passwörter zu knacken und Sicherheitsprotokolle zu umgehen, wodurch diese Methoden mit der Zeit an Zuverlässigkeit verlieren.

Biometrische Verfahren bieten hingegen eine sicherere Alternative. So gewährleistet beispielsweise die Fingerabdruckerkennung ein hohes Maß an Sicherheit, da Fingerabdrücke einzigartig und schwer zu fälschen sind. Auch die Gesichtserkennung nutzt fortschrittliche Algorithmen, um das Gesicht einer Person mit gespeicherten Daten abzugleichen und so sicherzustellen, dass nur autorisierte Personen Zugriff auf geschützte Informationen erhalten.

Darüber hinaus lassen sich biometrische Systeme nahtlos in bestehende Sicherheitsarchitekturen integrieren und bieten so eine zusätzliche Schutzebene, ohne dass wesentliche Änderungen an den aktuellen Systemen erforderlich sind. Diese Kompatibilität erleichtert Organisationen und Einzelpersonen, die ihre Sicherheitsmaßnahmen verbessern möchten, die Einführung biometrischer Systeme.

Praktische Anwendungen von biometrischen Werkzeugen für digitale Assets

Die praktischen Anwendungsmöglichkeiten biometrischer Tools für digitale Assets sind vielfältig. Hier einige Beispiele, in denen diese Tools einen bedeutenden Einfluss haben können:

Finanzdienstleistungen: Banken und Finanzinstitute können biometrische Verfahren einsetzen, um Online-Banking-Dienste abzusichern und sicherzustellen, dass nur autorisierte Personen Zugriff auf sensible Finanzinformationen haben. Dies kann dazu beitragen, unautorisierte Transaktionen zu verhindern und vor Identitätsdiebstahl zu schützen.

Cloud-Speicher: Cloud-Dienstanbieter können biometrische Authentifizierung einsetzen, um die in der Cloud gespeicherten Benutzerdaten zu schützen. Dadurch wird sichergestellt, dass nur Personen mit den erforderlichen biologischen Merkmalen auf ihre Daten zugreifen und diese verwalten können, wodurch das Risiko von Datenschutzverletzungen verringert wird.

Mobilgeräte: Smartphones und andere Mobilgeräte können biometrische Verfahren nutzen, um den Zugriff auf Apps und persönliche Daten zu sichern. Beispielsweise ermöglicht das Scannen von Fingerabdrücken einen sicheren Zugriff auf Banking-Apps und gewährleistet so, dass nur der rechtmäßige Besitzer Finanztransaktionen durchführen kann.

Digitale Identitätsprüfung: Biometrische Verfahren können zur Überprüfung der Identität von Personen bei verschiedenen Online-Transaktionen eingesetzt werden, beispielsweise beim Online-Shopping, in sozialen Medien und im E-Commerce. Dies bietet eine zusätzliche Sicherheitsebene und schützt Nutzer vor Betrug und Identitätsdiebstahl.

Die Zukunft biometrischer Werkzeuge für digitale Assets

Die Zukunft biometrischer Tools für digitale Assets sieht vielversprechend aus, da die ständigen Fortschritte in der biometrischen Technologie ihre Leistungsfähigkeit weiter verbessern werden. Mit fortschreitender Forschung und Entwicklung können wir ausgefeiltere Algorithmen, höhere Genauigkeitsraten und ein breiteres Anwendungsspektrum in verschiedenen Branchen erwarten.

Eine der spannendsten Entwicklungen der Zukunft ist die Integration biometrischer Verfahren mit künstlicher Intelligenz (KI). Durch die Kombination der Präzision biometrischer Identifizierung mit den Vorhersagefähigkeiten von KI können diese Verfahren noch robustere Sicherheitsmaßnahmen bieten. So können KI-gestützte biometrische Systeme beispielsweise Verhaltensmuster von Nutzern analysieren und Anomalien erkennen, die auf eine Sicherheitsbedrohung hindeuten könnten, und damit digitale Assets in Echtzeit schützen.

Mit der zunehmenden Verbreitung biometrischer Verfahren sind zudem Fortschritte bei den Datenschutzbestimmungen zu erwarten. Regierungen und Aufsichtsbehörden werden voraussichtlich strengere Richtlinien erlassen, um die ethische Nutzung biometrischer Daten zu gewährleisten und so die Privatsphäre der Einzelnen zu schützen, ohne dabei auf die erhöhte Sicherheit dieser Verfahren zu verzichten.

Abschluss

Digitale biometrische Systeme stellen einen bedeutenden Fortschritt im Bereich der digitalen Sicherheit dar und bieten beispiellosen Schutz für unser zunehmend digitalisiertes Leben. Durch die Nutzung der einzigartigen biologischen Merkmale von Personen ermöglichen diese Systeme eine sicherere und komfortablere Authentifizierung und reduzieren die Risiken herkömmlicher Sicherheitsmaßnahmen.

Während wir das Potenzial biometrischer Technologien weiter erforschen, wird deutlich, dass digitale biometrische Tools eine entscheidende Rolle beim Schutz unserer digitalen Vermögenswerte spielen werden. Von Finanzdienstleistungen über Cloud-Speicher bis hin zu mobilen Geräten sind die Anwendungsmöglichkeiten dieser Tools vielfältig und vielversprechend für eine Zukunft, in der digitale Sicherheit sowohl robust als auch benutzerfreundlich ist.

Im nächsten Teil dieser Untersuchung werden wir uns eingehender mit den technischen Aspekten von digitalen biometrischen Werkzeugen befassen und die zugrunde liegenden Technologien, aktuelle Herausforderungen und die zukünftige Entwicklung dieses innovativen Bereichs untersuchen.

Das technische Wunder: Ein genauerer Blick auf biometrische Tools für digitale Assets

Im vorangegangenen Abschnitt haben wir das transformative Potenzial digitaler biometrischer Werkzeuge untersucht und deren Vorteile und Anwendungsmöglichkeiten hervorgehoben. Nun wollen wir uns eingehender mit den technischen Details befassen, die diese Tools so effektiv für die Sicherung unserer digitalen Assets machen. In diesem Abschnitt werden die zugrundeliegenden Technologien, aktuelle Herausforderungen und die zukünftige Entwicklung dieses innovativen Feldes untersucht.

Die zugrundeliegenden Technologien

Das Herzstück biometrischer Tools für digitale Assets bilden mehrere fortschrittliche Technologien, die zusammenarbeiten, um eine sichere und präzise Identifizierung zu gewährleisten. Schauen wir uns die wichtigsten Komponenten genauer an:

Biometrische Sensoren: Diese Geräte erfassen biologische Merkmale wie Fingerabdrücke, Gesichtszüge und Iris-Muster. Hochwertige Sensoren sind unerlässlich für eine präzise Datenerfassung und gewährleisten so genaue und zuverlässige biometrische Daten.

Algorithmen: Sobald die biometrischen Daten erfasst sind, analysieren hochentwickelte Algorithmen diese und gleichen sie mit gespeicherten Daten ab. Diese Algorithmen nutzen komplexe mathematische Modelle, um einzigartige Muster in den biologischen Merkmalen zu identifizieren und so sicherzustellen, dass nur autorisierte Personen Zugriff auf geschützte Informationen erhalten.

Datenbanken: Biometrische Systeme nutzen sichere Datenbanken zur Speicherung der biometrischen Daten autorisierter Benutzer. Diese Datenbanken müssen robust und geschützt sein, um unbefugten Zugriff und Datenlecks zu verhindern.

Integration mit Sicherheitssystemen: Biometrische Systeme müssen nahtlos in bestehende Sicherheitssysteme integriert werden, um eine zusätzliche Schutzebene zu schaffen. Diese Integration gewährleistet, dass die biometrische Authentifizierung mit anderen Sicherheitsmaßnahmen zusammenwirkt und so eine mehrschichtige Verteidigung gegen Cyberbedrohungen ermöglicht.

Aktuelle Herausforderungen

Digitale biometrische Systeme bieten zwar erhebliche Vorteile, sind aber auch mit Herausforderungen verbunden. Im Folgenden werden einige der aktuellen Probleme dieser Technologie erläutert:

Falsch-positive und falsch-negative Ergebnisse: Wie jedes Identifizierungssystem können auch biometrische Verfahren mitunter falsch-positive Ergebnisse liefern (fälschliche Identifizierung einer nicht autorisierten Person als autorisiert) oder falsch-negative Ergebnisse (Nichterkennung einer autorisierten Person). Laufende Forschungsprojekte zielen darauf ab, die Genauigkeit dieser Verfahren zu verbessern und solche Fehler zu minimieren.

Datenschutzbedenken: Die Verwendung biometrischer Daten wirft erhebliche Datenschutzbedenken auf. Einzelpersonen müssen darauf vertrauen können, dass ihre biometrischen Daten sicher gespeichert und ausschließlich für den vorgesehenen Zweck verwendet werden. Die Festlegung strenger Richtlinien und Vorschriften ist daher unerlässlich, um diese Datenschutzprobleme zu lösen.

Sicherheitsrisiken: Biometrische Daten lassen sich nach ihrer Kompromittierung nicht wie Passwörter ändern. Werden biometrische Daten gestohlen, können sie für unbefugten Zugriff missbraucht werden. Die Sicherheit biometrischer Datenbanken ist daher entscheidend für den Schutz der Privatsphäre und der Sicherheit von Einzelpersonen.

Kosten und Zugänglichkeit: Die Implementierung biometrischer Systeme kann kostspielig sein, insbesondere für kleine Unternehmen und Privatpersonen. Um eine breite Akzeptanz zu gewährleisten, ist es daher unerlässlich, dass diese Systeme zugänglich und bezahlbar sind.

Zukünftige Entwicklung

Trotz der Herausforderungen sieht die Zukunft der digitalen biometrischen Werkzeuge vielversprechend aus, da laufende Fortschritte darauf abzielen, die aktuellen Einschränkungen zu beheben und die Fähigkeiten der Technologie zu erweitern.

Verbesserte Genauigkeit: Fortschritte bei biometrischen Algorithmen und Sensoren verbessern kontinuierlich die Genauigkeit dieser Instrumente und verringern die Wahrscheinlichkeit von falsch positiven und falsch negativen Ergebnissen. Diese erhöhte Genauigkeit steigert die Zuverlässigkeit der biometrischen Identifizierung.

Datenschutzwahrende Verfahren: Forscher entwickeln datenschutzwahrende Verfahren zum Schutz biometrischer Daten, ohne deren Vorteile zu beeinträchtigen. Diese Verfahren zielen darauf ab, Datenschutzbedenken zu minimieren, indem sie die sichere Speicherung und ethische Verwendung biometrischer Daten gewährleisten.

Integration mit neuen Technologien: Biometrische Verfahren werden zunehmend mit neuen Technologien wie künstlicher Intelligenz und Blockchain integriert. KI kann die Analyse biometrischer Daten verbessern, während Blockchain eine sichere und transparente Möglichkeit zur Speicherung und Verwaltung biometrischer Informationen bietet.

Breitere Akzeptanz: Da die Technologie erschwinglicher und zugänglicher wird, ist mit einer breiteren Anwendung in verschiedenen Sektoren zu rechnen. Diese weite Verbreitung wird die Weiterentwicklung biometrischer Systeme vorantreiben und sie zu einem integralen Bestandteil unserer digitalen Sicherheitslandschaft machen.

Fallstudien: Anwendungen in der Praxis

Um die praktischen Auswirkungen von biometrischen Werkzeugen für digitale Assets zu veranschaulichen, wollen wir einige reale Anwendungsfälle betrachten, in denen diese Werkzeuge einen Unterschied machen:

Bank- und Finanzdienstleistungen: Viele Banken setzen biometrische Verfahren ein, um Online-Banking-Dienste abzusichern. Beispielsweise nutzen einige Banken Fingerabdruckscans, um die Identität von Kunden beim Online-Zugriff auf ihre Konten zu überprüfen. Dies erhöht die Sicherheit und verringert das Risiko unautorisierter Transaktionen.

Gesundheitswesen: Im Gesundheitswesen werden biometrische Verfahren eingesetzt, um Patientendaten zu sichern und sicherzustellen, dass nur autorisiertes Personal Zugriff auf sensible medizinische Informationen hat. Krankenhäuser nutzen beispielsweise Fingerabdruckscanner, um Mitarbeitern den Zugriff auf Patientendaten zu ermöglichen und so zu gewährleisten, dass nur qualifizierte Fachkräfte im Gesundheitswesen Patientendaten einsehen und verwalten können.

Öffentliche Dienstleistungen: Regierungen setzen zunehmend biometrische Verfahren ein, um den Zugang zu öffentlichen Dienstleistungen zu sichern und Personen für verschiedene Zwecke zu identifizieren. So werden biometrische Identifizierungssysteme beispielsweise für die Wählerregistrierung, die Passausstellung und die Grenzkontrolle verwendet, um die Sicherheit zu erhöhen und Betrug vorzubeugen.

Unternehmenssicherheit: Unternehmen setzen biometrische Verfahren ein, um den Zugang zu sensiblen Bereichen und Informationen innerhalb ihrer Einrichtungen zu sichern. Beispielsweise nutzen sie Gesichtserkennung oder Fingerabdruckscans, um den Zugang zu Sicherheitsräumen zu kontrollieren und sicherzustellen, dass nur autorisierte Mitarbeiter Zutritt erhalten.

Ethische Überlegungen

Der Einsatz biometrischer Tools für digitale Vermögenswerte wirft mehrere ethische Fragen auf, die geklärt werden müssen, um eine verantwortungsvolle und faire Implementierung zu gewährleisten:

Einwilligung und Transparenz: Einzelpersonen müssen der Verwendung ihrer biometrischen Daten nach Aufklärung zustimmen. Organisationen sollten transparent darlegen, wie biometrische Daten verwendet, gespeichert und geschützt werden.

Datenschutz: Organisationen müssen robuste Datenschutzmaßnahmen implementieren, um unbefugten Zugriff und Datenschutzverletzungen im Zusammenhang mit biometrischen Daten zu verhindern. Dazu gehören Verschlüsselung, sichere Speicherung und regelmäßige Sicherheitsüberprüfungen.

Voreingenommenheit und Fairness: Biometrische Systeme müssen so konzipiert sein, dass Voreingenommenheit minimiert und Fairness gewährleistet wird. Dies beinhaltet strenge Tests, um etwaige Verzerrungen in den Algorithmen zu erkennen und zu beheben und sicherzustellen, dass die Technologie bei unterschiedlichen Bevölkerungsgruppen präzise funktioniert.

Recht auf Löschung: Einzelpersonen sollten das Recht haben, die Löschung ihrer biometrischen Daten aus dem System zu verlangen. Dieses Recht ist unerlässlich, um die Privatsphäre und die Kontrolle über persönliche Daten zu wahren.

Zukunftstrends

Die Zukunft biometrischer Werkzeuge für digitale Assets wird voraussichtlich von mehreren Trends geprägt sein:

Multi-Faktor-Authentifizierung: Die Kombination biometrischer Verfahren mit anderen Authentifizierungsformen wie Passwörtern oder Sicherheitstoken erhöht die Sicherheit durch die Bereitstellung einer Multi-Faktor-Authentifizierung.

Edge Computing: Mit zunehmender Verbreitung von Edge Computing rückt die Verarbeitung biometrischer Daten näher an die Quelle heran, wodurch Latenzzeiten verkürzt und Reaktionszeiten verbessert werden.

Datenschutzverbessernde Technologien: Innovationen bei datenschutzverbessernden Technologien werden sich weiterentwickeln und neue Wege zum Schutz biometrischer Daten bieten, während gleichzeitig deren Vorteile genutzt werden.

Regulatorische Entwicklungen: Mit zunehmender Verbreitung biometrischer Verfahren werden sich auch die regulatorischen Rahmenbedingungen weiterentwickeln und Richtlinien und Standards für die ethische Verwendung biometrischer Daten bereitstellen.

Abschluss

Digitale biometrische Verfahren stellen einen bedeutenden Fortschritt in der digitalen Sicherheit dar und bieten robuste und komfortable Methoden zur Identifizierung und Authentifizierung von Personen. Obwohl diese Verfahren zahlreiche Vorteile bieten, ist es unerlässlich, die mit ihrer Anwendung verbundenen Herausforderungen und ethischen Bedenken zu erörtern.

Mit der fortschreitenden technologischen Entwicklung sind weitere Fortschritte zu erwarten, die die Genauigkeit, Sicherheit und Zugänglichkeit biometrischer Systeme verbessern werden. Durch die Bewältigung aktueller Herausforderungen und die Anwendung ethischer Praktiken können digitale biometrische Systeme eine entscheidende Rolle für die Sicherheit unserer zunehmend digitalisierten Welt spielen.

DePIN AI-Eingabe – Explosionsalarm_ Teil 1

Depinfer Governance Surge – Die Zukunft dezentraler Entscheidungsfindung gestalten