Vorstellung von Sicherheitsbewertungen fÞr kettenÞbergreifende BrÞcken â Navigation an der Blockchai

Das Wesen von Sicherheitsratings fÞr BrÞcken Þber Handelsketten hinweg

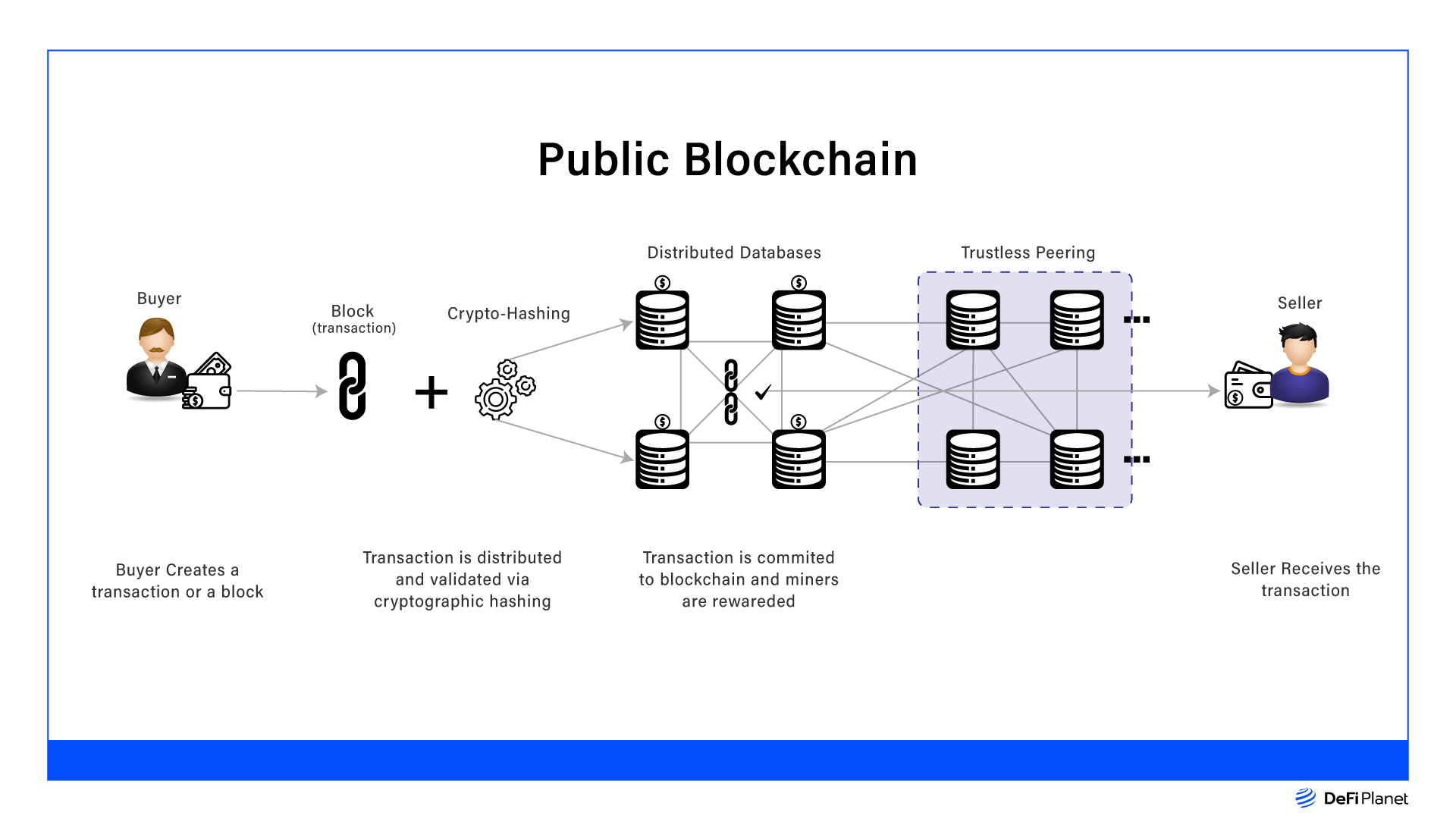

In der dynamischen Welt der Blockchain-Technologie haben sich Cross-Chain-Bridges als zentrale Elemente etabliert, die die InteroperabilitÃĪt verschiedener Blockchain-Netzwerke ermÃķglichen. Diese Bridges fungieren als Schnittstellen, die den nahtlosen Transfer von Assets, Daten und Smart Contracts zwischen unterschiedlichen Blockchains gewÃĪhrleisten und so ein stÃĪrker integriertes und kohÃĪrentes dezentrales Ãkosystem fÃķrdern.

Cross-Chain-BrÞcken verstehen

Im Zentrum von Cross-Chain-Bridges steht das Konzept der InteroperabilitÃĪt, das es verschiedenen Blockchain-Netzwerken ermÃķglicht, miteinander zu kommunizieren und Transaktionen durchzufÞhren. Diese InteroperabilitÃĪt ist entscheidend fÞr die Entwicklung dezentraler Finanzdienstleistungen (DeFi), bei denen Nutzer VermÃķgenswerte und Dienstleistungen Þber verschiedene Plattformen hinweg nutzen mÃķchten, ohne auf eine einzelne Blockchain beschrÃĪnkt zu sein. Cross-Chain-Bridges erreichen dies durch den Einsatz ausgefeilter kryptografischer Verfahren und Konsensalgorithmen, um sichere Verbindungen zwischen Blockchains herzustellen.

Die Bedeutung von Sicherheitsratings

In dieser vernetzten Welt ist Sicherheit von hÃķchster Bedeutung. Cross-Chain-Bridges, die als Gateways zwischen verschiedenen Blockchains fungieren, sind bevorzugte Ziele fÞr Angreifer, die SicherheitslÞcken ausnutzen wollen. Hier kommen Sicherheitsbewertungen fÞr Cross-Chain-Bridges ins Spiel. Diese Bewertungen bieten eine umfassende Beurteilung der von verschiedenen Bridges implementierten SicherheitsmaÃnahmen und liefern Nutzern wichtige Einblicke in die Robustheit und ZuverlÃĪssigkeit jeder einzelnen Bridge.

Wichtige Bestandteile von Sicherheitsbewertungen

Sicherheitsbewertungen umfassen typischerweise mehrere SchlÞsselkomponenten, von denen jede eine entscheidende Rolle bei der Beurteilung des allgemeinen Sicherheitsstatus einer Cross-Chain-Bridge spielt:

Kryptografische Sicherheit: Die Grundlage der Sicherheit von Cross-Chain-Bridges bilden robuste kryptografische Protokolle. Diese Protokolle gewÃĪhrleisten die Vertraulichkeit, IntegritÃĪt und AuthentizitÃĪt von Transaktionen und Daten, die Þber Bridges Þbertragen werden. Fortschrittliche VerschlÞsselungsstandards und sichere Hash-Algorithmen bilden das Fundament dieser Sicherheitsebene.

Smart-Contract-Audits: Smart Contracts sind selbstausfÞhrende VertrÃĪge, deren Vertragsbedingungen direkt im Code verankert sind. Aufgrund ihrer zentralen Rolle bei der ErmÃķglichung von Cross-Chain-Transaktionen sind strenge Audits und grÞndliche Code-Reviews unerlÃĪsslich, um Schwachstellen zu identifizieren und zu beheben. Sicherheitsbewertungen spiegeln hÃĪufig die Ergebnisse dieser Audits wider und unterstreichen die Einhaltung bewÃĪhrter Verfahren in der Smart-Contract-Entwicklung durch die jeweilige Plattform.

Konsensmechanismen: Der von einer Cross-Chain-Bridge verwendete Konsensmechanismus hat maÃgeblichen Einfluss auf deren Sicherheit. Verschiedene Blockchains nutzen unterschiedliche Konsensalgorithmen wie Proof of Work (PoW), Proof of Stake (PoS) und andere. Das Zusammenspiel dieser Mechanismen mit der Architektur der Bridge bestimmt deren WiderstandsfÃĪhigkeit gegen Angriffe und ihre FÃĪhigkeit, die Sicherheit Þber verschiedene Blockchains hinweg zu gewÃĪhrleisten.

Reaktion auf SicherheitsvorfÃĪlle und Wiederherstellung: Ein umfassender Plan zur Reaktion auf SicherheitsvorfÃĪlle und robuste Wiederherstellungsprotokolle sind entscheidend, um die Auswirkungen von Sicherheitsverletzungen zu minimieren. Sicherheitsbewertungen beurteilen die Bereitschaft der BrÞcke, SicherheitsvorfÃĪlle zu erkennen, darauf zu reagieren und sich davon zu erholen, um minimale StÃķrungen und Datenverluste zu gewÃĪhrleisten.

Transparenz und gute UnternehmensfÞhrung: Transparenz in BetriebsablÃĪufen und bei den Governance-Praktiken schafft Vertrauen bei den Nutzern. Bei Sicherheitsbewertungen wird hÃĪufig die Transparenz der BrÞcke hinsichtlich der Offenlegung von SicherheitsmaÃnahmen, Vorfallsberichten und Aktualisierungen berÞcksichtigt. Effektive Verwaltungsstrukturen, die Verantwortlichkeit und die Einbindung der Ãffentlichkeit fÃķrdern, tragen ebenfalls zur Sicherheitsbewertung einer BrÞcke bei.

Bewertung von Sicherheitsratings

Bei der Bewertung der Sicherheitsratings von Cross-Chain-Bridges spielen mehrere Faktoren eine Rolle:

Historische Leistung: Die Sicherheitshistorie der BrÞcke und ihre Reaktion auf vergangene SicherheitsvorfÃĪlle liefern wertvolle Erkenntnisse Þber ihre ZuverlÃĪssigkeit. Eine BrÞcke mit einer einwandfreien Sicherheitsbilanz und effektiven Mechanismen zur Reaktion auf VorfÃĪlle erzielt in der Regel hÃķhere Sicherheitsbewertungen.

Sicherheitsaudits und Zertifizierungen: UnabhÃĪngige Sicherheitsaudits und Zertifizierungen durch renommierte Unternehmen stÃĪrken die GlaubwÞrdigkeit der Sicherheitsaussagen einer BrÞcke. BrÞcken mit mehreren PrÞfberichten und Zertifizierungen erzielen hÃĪufig hÃķhere Sicherheitsbewertungen.

Feedback von Community und Entwicklern: Das Feedback der Community und der Entwickler, die die BrÞcke nutzen, liefert wertvolle Einblicke in deren Sicherheit aus der Praxis. Aktive und engagierte Communities warnen hÃĪufig frÞhzeitig vor potenziellen Schwachstellen und tragen so zur kontinuierlichen Verbesserung der BrÞcke bei.

Technologische Fortschritte: BrÞcken, die kontinuierlich innovativ sind und die neuesten Sicherheitstechnologien integrieren, weisen in der Regel hohe Sicherheitsbewertungen auf. Dies umfasst die Anwendung fortschrittlicher kryptografischer Verfahren, den Einsatz von maschinellem Lernen zur Bedrohungserkennung und die Integration mehrschichtiger Sicherheitsprotokolle.

Die Zukunft der Sicherheit von Cross-Chain-BrÞcken

Mit der Weiterentwicklung des Blockchain-Ãkosystems verÃĪndert sich auch die Landschaft der Sicherheit von kettenÞbergreifenden BrÞcken. ZukÞnftige Trends bei Sicherheitsbewertungen werden sich voraussichtlich auf Folgendes konzentrieren:

Dezentrale Sicherheitsmodelle: Dezentrale Sicherheitsmodelle, die auf gemeinschaftlich getragenen Sicherheitspraktiken und geteilter Verantwortung basieren, werden an Bedeutung gewinnen. Diese Modelle verbessern die Sicherheit durch kollektive Wachsamkeit und geteilte Erkenntnisse.

InteroperabilitÃĪtsstandards: Die Entwicklung standardisierter Sicherheitsprotokolle fÞr Cross-Chain-Bridges fÃķrdert Konsistenz und InteroperabilitÃĪt Þber verschiedene Sicherheitsstufen hinweg. Die Standardisierung trÃĪgt zur Etablierung eines gemeinsamen Rahmens fÞr die Bewertung der Bridge-Sicherheit bei.

Fortschrittliche Bedrohungserkennung: Die Integration fortschrittlicher Technologien wie kÞnstlicher Intelligenz und maschinellem Lernen wird die Bedrohungserkennung und -abwehr revolutionieren. Diese Technologien ermÃķglichen es, potenzielle Sicherheitsbedrohungen proaktiv zu identifizieren und abzuwehren.

Regulatorische KonformitÃĪt: Da sich die regulatorischen Rahmenbedingungen fÞr Blockchain und KryptowÃĪhrungen weiterentwickeln, mÞssen Cross-Chain-Bridges die entsprechenden Standards einhalten. Sicherheitsbewertungen werden die Einhaltung regulatorischer Vorgaben zunehmend als kritische Komponente berÞcksichtigen, um sicherzustellen, dass die Bridges innerhalb rechtlicher und ethischer Grenzen agieren.

Abschluss

Sicherheitsbewertungen von Cross-Chain-Bridges spielen eine zentrale Rolle im Blockchain-Ãkosystem und liefern wichtige Erkenntnisse Þber den Sicherheitsstatus von Bridges, die die InteroperabilitÃĪt zwischen verschiedenen Blockchain-Netzwerken ermÃķglichen. Durch das VerstÃĪndnis der wichtigsten Komponenten von Sicherheitsbewertungen und deren Auswertung anhand historischer Daten, Audits, Community-Feedback und technologischer Fortschritte kÃķnnen Nutzer fundierte Entscheidungen Þber die Bridges treffen, denen sie vertrauen. Da sich die Landschaft der Cross-Chain-BrÞcken stÃĪndig weiterentwickelt, werden sich zukÞnftige Trends bei Sicherheitsbewertungen voraussichtlich auf dezentrale Sicherheitsmodelle, InteroperabilitÃĪtsstandards, fortschrittliche Bedrohungserkennung und die Einhaltung gesetzlicher Vorschriften konzentrieren, um eine sicherere und stÃĪrker vernetzte Blockchain-Zukunft zu gewÃĪhrleisten.

Navigieren durch das komplexe Terrain der Sicherheitsbewertungen von BrÞcken Þber Handelsketten hinweg

Aufbauend auf dem grundlegenden VerstÃĪndnis der Sicherheitsbewertungen von Cross-Chain-BrÞcken, befasst sich dieser zweite Teil eingehender mit den KomplexitÃĪten und Nuancen, die die Sicherheitslandschaft von Cross-Chain-BrÞcken prÃĪgen. Wir werden fortgeschrittene SicherheitsmaÃnahmen, neu auftretende Bedrohungen und strategische AnsÃĪtze zur StÃĪrkung der BrÞckensicherheit untersuchen.

Erweiterte SicherheitsmaÃnahmen

Mit zunehmender Reife des Blockchain-Ãkosystems verbessern sich auch die SicherheitsmaÃnahmen, die von Cross-Chain-Bridges eingesetzt werden. Fortschrittliche Sicherheitsprotokolle und -technologien werden kontinuierlich entwickelt, um neu auftretende Bedrohungen und Schwachstellen zu beheben.

Quantenresistente Kryptographie: Mit dem Aufkommen des Quantencomputings sind traditionelle kryptographische Algorithmen gefÃĪhrdet. Quantenresistente Kryptographie, zu der gitterbasierte, hashbasierte und codebasierte Algorithmen gehÃķren, entwickelt sich zu einer entscheidenden SicherheitsmaÃnahme. Cross-Chain-Bridges, die quantenresistente kryptographische Verfahren einsetzen, kÃķnnen vor zukÞnftigen Quantenangriffen schÞtzen und so langfristige Sicherheit gewÃĪhrleisten.

Multi-Faktor-Authentifizierung (MFA): Die Implementierung der Multi-Faktor-Authentifizierung erhÃķht die Sicherheit, indem sie von Nutzern mehrere Authentifizierungsmethoden verlangt. MFA kann das Risiko unberechtigten Zugriffs deutlich reduzieren, selbst wenn eine Authentifizierungsmethode kompromittiert wird. Cross-Chain-Bridges, die MFA in ihre Sicherheitsprotokolle integrieren, verbessern die allgemeine Sicherheitslage.

Zero-Knowledge-Beweise (ZKPs): Zero-Knowledge-Beweise ermÃķglichen es einer Partei, einer anderen die Wahrheit einer Aussage zu beweisen, ohne zusÃĪtzliche Informationen preiszugeben. Diese Technologie ermÃķglicht sichere und vertrauliche Transaktionen Þber verschiedene Schnittstellen hinweg, ohne sensible Daten offenzulegen. Schnittstellen, die ZKPs nutzen, kÃķnnen die Vertraulichkeit und IntegritÃĪt von Transaktionen wahren und gleichzeitig die Einhaltung von Datenschutzbestimmungen gewÃĪhrleisten.

Homomorphe VerschlÞsselung: Homomorphe VerschlÞsselung ermÃķglicht Berechnungen mit verschlÞsselten Daten, ohne diese vorher zu entschlÞsseln. Diese Technologie ermÃķglicht sichere Datenverarbeitung und -analyse, ohne die Vertraulichkeit der Daten zu beeintrÃĪchtigen. Cross-Chain-Bridges mit homomorpher VerschlÞsselung erleichtern den sicheren Datenaustausch und die Datenverarbeitung Þber verschiedene Blockchains hinweg.

Neu auftretende Bedrohungen

Trotz fortschrittlicher SicherheitsmaÃnahmen sind Cross-Chain-Bridges weiterhin mit sich entwickelnden Bedrohungen konfrontiert. Um eine robuste Sicherheit zu gewÃĪhrleisten, ist es entscheidend, diesen Bedrohungen einen Schritt voraus zu sein.

Schwachstellen von Smart Contracts: Smart Contracts sind zwar leistungsstark, aber auch anfÃĪllig fÞr Schwachstellen wie Reentrancy-Angriffe, Integer-ÃberlÃĪufe und unzureichende Zugriffskontrolle. Angreifer nutzen diese Schwachstellen hÃĪufig aus, um Smart Contracts zu manipulieren und unbefugten Zugriff auf Gelder zu erlangen. Kontinuierliche Ãberwachung und strenge PrÞfungen von Smart Contracts sind daher unerlÃĪsslich, um diese Risiken zu minimieren.

Phishing- und Social-Engineering-Angriffe: Phishing- und Social-Engineering-Angriffe stellen weiterhin weit verbreitete Bedrohungen dar. Bei diesen Angriffen werden Nutzer dazu verleitet, sensible Informationen wie private SchlÞssel und Anmeldeinformationen preiszugeben. Cross-Chain-Bridges mÞssen daher umfassende Schulungsprogramme fÞr Nutzer implementieren und fortschrittliche Phishing-Erkennungsmechanismen einsetzen, um sie vor diesen Bedrohungen zu schÞtzen.

Denial-of-Service-Angriffe (DoS-Angriffe): DoS-Angriffe zielen darauf ab, die normale Funktion von Cross-Chain-Bridges durch Ãberlastung mit Datenverkehr zu stÃķren. Diese Angriffe kÃķnnen zu DienstausfÃĪllen und einem Vertrauensverlust bei den Nutzern fÞhren. Die Implementierung von Ratenbegrenzung, Datenverkehrsanalyse und Schutz vor verteilten Denial-of-Service-Angriffen (DDoS) ist unerlÃĪsslich, um sich vor DoS-Angriffen zu schÞtzen.

Sidechain-Angriffe: Sidechains, parallele Blockchains, die mit der Hauptkette interagieren, kÃķnnen anfÃĪllig fÞr Angriffe sein, die ihre Interaktionsmechanismen ausnutzen. Angreifer versuchen mÃķglicherweise, die Konsensmechanismen von Sidechains zu manipulieren, um die Hauptkette zu beeinflussen. Cross-Chain-Bridges mÞssen sichere Interaktionsprotokolle zwischen Sidechains und der Hauptkette gewÃĪhrleisten, um solche Angriffe zu verhindern.

Strategische AnsÃĪtze zur StÃĪrkung der BrÞckensicherheit

In der heutigen schnelllebigen Industrielandschaft ist das Streben nach Effizienz und Wirtschaftlichkeit von grÃķÃter Bedeutung. Unter den zahlreichen Technologien zur Optimierung von Betriebsprozessen haben sich Gasoptimierungstools als entscheidender Faktor fÞr signifikante Einsparungen und eine gesteigerte Gesamtleistung erwiesen. Diese Tools nutzen fortschrittliche Algorithmen, Echtzeit-Datenanalysen und innovative HardwarelÃķsungen, um den Gasverbrauch in verschiedenen Branchen zu optimieren.

Gasoptimierungswerkzeuge verstehen

Gasoptimierungssysteme sind hochentwickelte Systeme zur Ãberwachung, Analyse und Steuerung des Gasverbrauchs in industriellen Prozessen. Sie integrieren verschiedene Komponenten wie Sensoren, Datenprozessoren und Steuereinheiten, die zusammenarbeiten, um eine optimale Gasnutzung zu gewÃĪhrleisten. Durch die prÃĪzise Steuerung von Gasfluss, Temperatur und Druck helfen diese Systeme der Industrie, Verschwendung zu minimieren und die Betriebskosten zu senken.

Die Mechanismen der Effizienz

Das HerzstÞck von Tools zur Gasoptimierung ist die FÃĪhigkeit, groÃe Datenmengen in Echtzeit zu erfassen und zu verarbeiten. Mithilfe von IoT-GerÃĪten (Internet der Dinge) kÃķnnen diese Tools kontinuierlich Gasverbrauchsmuster Þberwachen und Ineffizienzen sowie Verbesserungspotenziale aufdecken. Fortschrittliche Analysemethoden und Algorithmen fÞr maschinelles Lernen werten diese Daten anschlieÃend aus, um Trends vorherzusagen und optimale Einstellungen fÞr den Gasverbrauch vorzuschlagen.

In einer chemischen Produktionsanlage beispielsweise kÃķnnen Gasoptimierungswerkzeuge Temperatur und Druck wÃĪhrend chemischer Reaktionen prÃĪzise steuern und so sicherstellen, dass die exakt benÃķtigte Gasmenge fÞr das gewÞnschte Ergebnis ohne Ãberschuss verwendet wird. Diese PrÃĪzision senkt nicht nur die Kosten, sondern verbessert auch die QualitÃĪt und Konsistenz der Produkte.

Kosteneinsparungen durch Effizienz

Der Hauptvorteil von Gasoptimierungstools liegt in der signifikanten Reduzierung der Betriebskosten. Indem sie sicherstellen, dass Gas nur dann und dort eingesetzt wird, wo es benÃķtigt wird, verhindern diese Tools unnÃķtige Verschwendung. Dies ist besonders wichtig in Branchen, in denen Gas ein kritischer Bestandteil des Produktionsprozesses ist, wie beispielsweise in der Ãl- und Gasindustrie, der chemischen Industrie und der Energieerzeugung.

Nehmen wir beispielsweise ein Kraftwerk, das zur Energieerzeugung stark auf Erdgas angewiesen ist. Gasoptimierungstools kÃķnnen diesem Kraftwerk helfen, indem sie die Effizienz der Gasverbrennung in Echtzeit Þberwachen. Erkennt das Tool Ineffizienzen, kann es den Gasfluss sofort anpassen, um eine optimale Verbrennung zu gewÃĪhrleisten und so den Brennstoffverbrauch und die Betriebskosten zu senken.

Anwendungen in der Praxis

Werkzeuge zur Gasoptimierung sind nicht nur theoretische Konstrukte, sondern werden in verschiedenen Branchen breit eingesetzt, um konkrete Vorteile zu erzielen. Hier einige Beispiele aus der Praxis:

Ãl- und Gasindustrie: Im Ãl- und Gassektor werden Tools zur Gasoptimierung eingesetzt, um das Abfackeln von Gas zu steuern und die effiziente Nutzung von Gasnebenprodukten sicherzustellen. Durch die Erfassung und Wiederverwendung von ansonsten ungenutztem Gas helfen diese Tools Unternehmen, ihre Umweltbelastung zu reduzieren und Kraftstoffkosten zu sparen.

Chemische Produktion: In Chemieanlagen spielen Gasoptimierungswerkzeuge eine entscheidende Rolle bei der Kontrolle der Reaktionsbedingungen, die spezifische Gasmischungen erfordern. Indem sie sicherstellen, dass die richtige Gasmenge zum richtigen Zeitpunkt verwendet wird, helfen diese Werkzeuge den Herstellern, Kosten zu senken und die ProduktqualitÃĪt zu verbessern.

Lebensmittel- und GetrÃĪnkeindustrie: Auch in Lebensmittelverarbeitungsbetrieben werden Gasoptimierungstools eingesetzt, um den Gasbedarf fÞr Kochen, Heizen und andere Prozesse zu steuern. Durch die Optimierung des Gasverbrauchs kÃķnnen diese Betriebe ihre Energiekosten deutlich senken und gleichzeitig die ProduktqualitÃĪt erhalten.

Die Zukunft der Gasoptimierung

Mit dem technologischen Fortschritt werden auch die MÃķglichkeiten von Gasoptimierungstools weiter zunehmen. ZukÞnftige Entwicklungen kÃķnnten ausgefeiltere Algorithmen umfassen, die VerÃĪnderungen im Gasbedarf genauer vorhersagen und sich daran anpassen kÃķnnen, sowie eine stÃĪrkere Integration erneuerbarer Energiequellen, um die AbhÃĪngigkeit von konventionellen Gaslieferungen weiter zu reduzieren.

DarÞber hinaus wird die Integration von kÞnstlicher Intelligenz und maschinellem Lernen diese Tools noch prÃĪziser machen und ein proaktives statt reaktives Management des Gasverbrauchs ermÃķglichen. Dies steigert nicht nur die Effizienz, sondern trÃĪgt auch zu den Nachhaltigkeitszielen bei, indem der Gesamtgasverbrauch gesenkt und die Umweltbelastung minimiert wird.

In unserer weiteren Erkundung der Welt der Gasoptimierungswerkzeuge beleuchten wir nun die Spitzentechnologien und innovativen Strategien, die die Effizienz revolutionieren und die Nachhaltigkeit der Gasnutzung vorantreiben. Diese Werkzeuge helfen Unternehmen nicht nur, erhebliche Kosteneinsparungen zu erzielen, sondern leisten auch einen Beitrag zu Þbergeordneten Umweltzielen.

Fortschrittliche Technologien zur Gasoptimierung

PrÃĪdiktive Analytik und maschinelles Lernen

Eine der vielversprechendsten Weiterentwicklungen bei Tools zur Gasoptimierung ist der Einsatz von prÃĪdiktiver Analytik und maschinellem Lernen. Diese Technologien ermÃķglichen es den Tools, VerÃĪnderungen im Gasbedarf vorherzusehen und die Einstellungen entsprechend anzupassen, um eine optimale Gasnutzung zu gewÃĪhrleisten, noch bevor Ineffizienzen auftreten kÃķnnen.

Beispielsweise kÃķnnen prÃĪdiktive Analysen Schwankungen im Gasbedarf auf Basis historischer Daten, saisonaler Trends und Echtzeitinformationen prognostizieren. Dadurch kÃķnnen diese Tools Gasdurchfluss, Druck und Temperatur vorausschauend an den Bedarf anpassen und so Verschwendung minimieren und die Kosteneffizienz optimieren.

Maschinelle Lernalgorithmen verbessern diese FÃĪhigkeit zusÃĪtzlich, indem sie kontinuierlich aus neuen Daten lernen und ihre Vorhersagen im Laufe der Zeit verfeinern. Das bedeutet, je hÃĪufiger diese Werkzeuge eingesetzt werden, desto genauer werden ihre Vorhersagen, was zu einem immer prÃĪziseren und effizienteren Gasmanagement fÞhrt.

IoT und intelligente Sensoren

Die Integration von IoT (Internet der Dinge) und intelligenten Sensoren hat Gasoptimierungswerkzeuge in hochinteraktive und reaktionsschnelle Systeme verwandelt. Diese Sensoren liefern Echtzeitdaten zu Gasdurchfluss, Druck, Temperatur und anderen kritischen Parametern, die anschlieÃend zur Analyse an zentrale Datenprozessoren Þbertragen werden.

Intelligente Sensoren verfÞgen Þber fortschrittliche Funktionen wie Selbstdiagnose und automatische Kalibrierung, wodurch sie auch unter wechselnden Bedingungen prÃĪzise und zuverlÃĪssige Daten liefern. Diese Echtzeitdaten flieÃen in die Optimierungsalgorithmen ein und ermÃķglichen so die sofortige Anpassung der Gasverbrauchsparameter.

In einer groÃtechnischen Industrieanlage kÃķnnen beispielsweise intelligente Sensoren den Gasverbrauch Þber mehrere Produktionslinien hinweg Þberwachen. Wenn ein Sensor einen plÃķtzlichen Abfall des Gasdrucks in einem Bereich feststellt, kann er eine automatische Anpassung auslÃķsen, um die Gesamteffizienz des Systems aufrechtzuerhalten und so potenzielle Ineffizienzen und KostenÞberschreitungen zu vermeiden.

Automatisierungs- und Steuerungssysteme

Gasoptimierungssysteme beinhalten hÃĪufig hochentwickelte Automatisierungs- und Steuerungssysteme, die Gasverbrauchsparameter in Echtzeit und ohne menschliches Eingreifen anpassen kÃķnnen. Diese Systeme nutzen fortschrittliche Steuerungsalgorithmen, um eine mÃķglichst effiziente Gasnutzung zu gewÃĪhrleisten.

In einem Kraftwerk kann beispielsweise ein automatisiertes Steuerungssystem den Gasdurchfluss zu den Turbinen an den aktuellen Strombedarf anpassen. Sinkt der Bedarf, reduziert das System den Gasdurchfluss und senkt so den Brennstoffverbrauch und die Betriebskosten. Steigt der Bedarf hingegen, kann das System den Gasdurchfluss schnell erhÃķhen, um den neuen Anforderungen gerecht zu werden.

Strategien zur Steigerung der Effizienz

EchtzeitÞberwachung und -analyse

EchtzeitÞberwachung und -analyse sind fÞr die EffektivitÃĪt von Gasoptimierungstools unerlÃĪsslich. Durch die kontinuierliche Ãberwachung des Gasverbrauchs und die Echtzeitanalyse der Daten kÃķnnen diese Tools Ineffizienzen erkennen und sofortige KorrekturmaÃnahmen vorschlagen.

Echtzeitanalysen kÃķnnen beispielsweise Muster aufdecken, die darauf hinweisen, dass eine bestimmte Produktionslinie dauerhaft mehr Gas verbraucht als nÃķtig. Indem die genaue Ursache dieser Ineffizienz ermittelt wird, etwa ein defektes Ventil oder suboptimale Prozesseinstellungen, kann das Tool Anpassungen empfehlen, um die Effizienz zu steigern und Kosten zu senken.

Vorausschauende Wartung

Vorausschauende Wartung ist eine weitere wichtige Strategie, die durch Gasoptimierungstools ermÃķglicht wird. Durch die Analyse von Daten intelligenter Sensoren und anderer ÃberwachungsgerÃĪte kÃķnnen diese Tools vorhersagen, wann Anlagen voraussichtlich ausfallen oder gewartet werden mÞssen.

Zeigt beispielsweise ein Gasventil anhand von Sensordaten VerschleiÃerscheinungen, kann das System die Bediener alarmieren und sie rechtzeitig zur Wartung auffordern, bevor das Ventil ausfÃĪllt. Andernfalls kÃķnnten erhebliche Gasverluste und BetriebsstÃķrungen die Folge sein. Vorausschauende Wartung verlÃĪngert nicht nur die Lebensdauer der Anlagen, sondern gewÃĪhrleistet auch wÃĪhrend Wartungsarbeiten einen optimierten Gasverbrauch.

Prozessoptimierung

Die Prozessoptimierung umfasst die Analyse und Verfeinerung des gesamten Gasnutzungsprozesses, um Bereiche mit Verbesserungspotenzial zu identifizieren. Dies kann die ÃberprÞfung von ProduktionsablÃĪufen, Anlageneinstellungen und Betriebsverfahren beinhalten, um eine mÃķglichst effiziente Gasnutzung zu gewÃĪhrleisten.

In einer Chemieanlage kÃķnnte die Prozessoptimierung beispielsweise darin bestehen, die Reihenfolge verschiedener chemischer Reaktionen so zu ÃĪndern, dass der Gasbedarf fÞr jeden Schritt minimiert wird. Durch die Optimierung des Prozesses kann die Anlage ihren Gasverbrauch deutlich senken und die Betriebskosten reduzieren.

Erfolgsgeschichten aus der Praxis

Fallstudie: Ãl- und Gassektor

Ein Ãl- und Gasunternehmen hat in seinen gesamten BetriebsablÃĪufen Tools zur Gasoptimierung eingefÞhrt. Durch den Einsatz prÃĪdiktiver Analysen und EchtzeitÞberwachung konnte das Unternehmen das Abfackeln von Gas um 40 % reduzieren. Dies sparte nicht nur Millionen von Dollar an Brennstoffkosten, sondern verringerte auch die Umweltbelastung des Unternehmens erheblich und verdeutlichte so die Vorteile von Kosteneinsparungen und Nachhaltigkeit.

Fallstudie: Chemische Produktionsanlage

Ein groÃes Chemiewerk stand vor der Herausforderung eines ungleichmÃĪÃigen Gasverbrauchs an seinen verschiedenen Produktionslinien. Durch den Einsatz von Gasoptimierungstools in Verbindung mit fortschrittlichen Steuerungssystemen und vorausschauender Wartung konnte das Werk den Gasverbrauch um 25 % senken. Diese Effizienzsteigerung fÞhrte zu erheblichen Kosteneinsparungen bei gleichzeitig verbesserter ProduktqualitÃĪt und -konsistenz.

Fallstudie: Lebensmittelverarbeitungsbetrieb

Die VC-StrÃķme in KI und Robotik verfolgen â Wohin das Geld flieÃt

Entdecken Sie Ihre digitale Zukunft Der Aufstieg von Blockchain-basierten Einkommensquellen